Den digitalen Goldrausch erschließen Ihr Kompass, um von Web3 zu profitieren

Die digitale Welt verschiebt sich. Wir stehen am Beginn des Web 3, eines Paradigmenwechsels, der unser Verhalten im Internet, unsere Geschäftspraktiken und vor allem unsere Vermögensbildung grundlegend verändern wird. Ging es im Web 1 ums Lesen und im Web 2 um Interaktion, so steht im Web 3 die Kontrolle über die digitale Welt im Mittelpunkt. Diese Dezentralisierung, ermöglicht durch die Blockchain-Technologie, läutet eine neue Ära digitaler Möglichkeiten ein – einen wahren Goldrausch für all jene, die das Potenzial erkennen und es ergreifen. Vergessen Sie die Beschränkungen zentralisierter Plattformen: Web 3 gibt Ihnen die Kontrolle über Ihre Daten, Ihr Vermögen und Ihre digitale Zukunft.

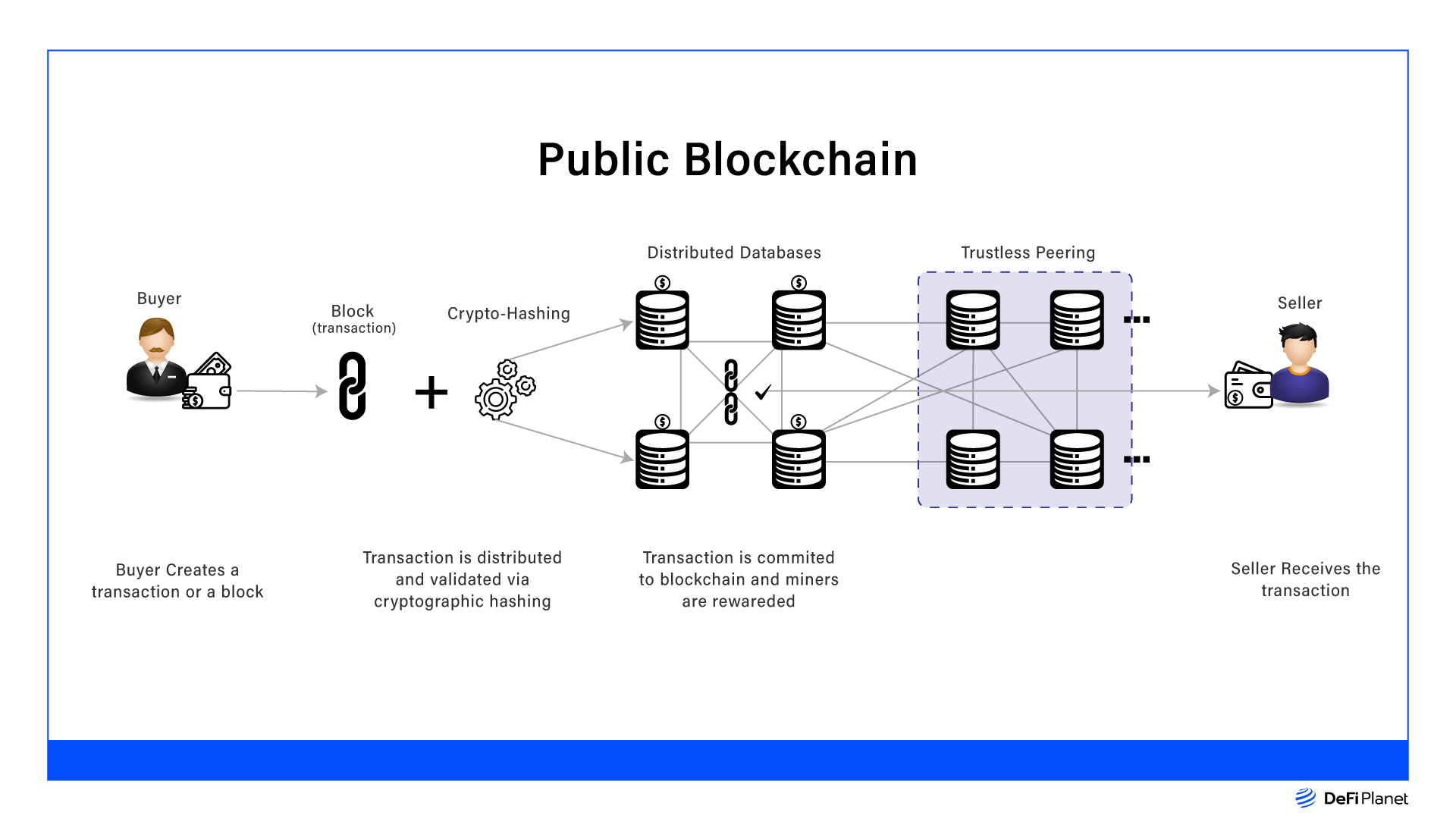

Web3 basiert im Kern auf den Prinzipien der Dezentralisierung, Transparenz und Nutzerermächtigung. Anders als im heutigen Internet, wo einige wenige Tech-Giganten immense Macht und Kontrolle über riesige Mengen an Nutzerdaten besitzen, strebt Web3 ein gerechteres digitales Ökosystem an. Die Blockchain, die grundlegende Technologie, fungiert als verteiltes, unveränderliches Register, das Transaktionen und Informationen in einem Netzwerk von Computern aufzeichnet. Diese inhärente Transparenz macht vertrauenswürdige Vermittler überflüssig und fördert Vertrauen direkt durch Code und Konsensmechanismen. Dies ist nicht nur ein technologisches Upgrade, sondern eine philosophische Revolution – ein Wandel weg von Gatekeepern hin zu einem Peer-to-Peer-Internet, in dem Werte freier und direkter zwischen Schöpfern, Konsumenten und Teilnehmern fließen.

Wie findet man sich also in diesem dynamischen Umfeld zurecht und, noch wichtiger, wie kann man davon profitieren? Die Möglichkeiten sind so vielfältig wie die Blockchain selbst. Beginnen wir mit den meistdiskutierten Bereichen: Dezentrale Finanzen (DeFi) und Non-Fungible Tokens (NFTs).

DeFi bildet im Wesentlichen traditionelle Finanzdienstleistungen – Kreditvergabe, Kreditaufnahme, Handel, Versicherungen – auf dezentralen Blockchains, vorwiegend Ethereum, nach. Stellen Sie sich vor, Sie könnten Zinsen auf Ihre Kryptowährungen ohne Bank verdienen oder einen Kredit mit digitalen Vermögenswerten als Sicherheit aufnehmen – alles über Smart Contracts, die den Prozess automatisieren und Zwischenhändler überflüssig machen. Das Renditepotenzial von DeFi ist beträchtlich. Plattformen wie Aave, Compound und Uniswap bieten verschiedene Möglichkeiten, passives Einkommen zu generieren. Sie können Ihre Kryptowährungen staken, um das Netzwerk zu sichern und Belohnungen zu erhalten, dezentralen Börsen Liquidität bereitstellen, um den Handel zu erleichtern und Transaktionsgebühren zu verdienen, oder Yield Farming betreiben – eine komplexere Strategie, bei der Vermögenswerte zwischen verschiedenen DeFi-Protokollen transferiert werden, um die Rendite zu maximieren. Es ist jedoch unerlässlich, DeFi mit der nötigen Vorsicht zu begegnen. Der Bereich ist noch jung und birgt zahlreiche Risiken, darunter Schwachstellen in Smart Contracts, vorübergehende Verluste bei der Liquiditätsbereitstellung und die inhärente Volatilität der Kryptowährungsmärkte. Gründliche Recherche, das Verständnis der zugrunde liegenden Protokolle und der Einstieg mit kleineren, überschaubaren Beträgen sind daher von größter Bedeutung. Die Diversifizierung über verschiedene DeFi-Plattformen und -Strategien kann einige Risiken mindern. Entscheidend ist, zu verstehen, dass man nicht nur in einen Token investiert, sondern Teil eines Ökosystems wird und dessen zugrunde liegenden Code und wirtschaftlichen Anreizen vertraut.

Dann gibt es noch NFTs, digitale Vermögenswerte, die einzigartige Objekte repräsentieren – Kunst, Musik, Sammlerstücke, virtuelles Land –, die auf einer Blockchain verifiziert werden können. Obwohl NFTs oft mit spekulativen Kunstverkäufen in Verbindung gebracht werden, sind sie weit mehr als nur digitale Bilder. Sie repräsentieren ein neues Paradigma für Eigentum und Herkunft im digitalen Raum. Für Kreative bieten NFTs einen direkten Kanal zu ihrem Publikum und ermöglichen es ihnen, ihre Werke zu monetarisieren, ohne auf traditionelle Plattformen mit hohen Provisionen angewiesen zu sein. Lizenzgebühren können direkt in den NFT einprogrammiert werden, sodass Kreative einen Prozentsatz jedes Weiterverkaufs erhalten – ein bahnbrechendes Konzept für viele Künstler. Für Sammler und Investoren bieten NFTs die Möglichkeit, einzigartige digitale Assets zu besitzen, auf deren zukünftigen Wert zu spekulieren oder sogar Zugang zu exklusiven Communities und Erlebnissen zu erhalten. Der Markt befindet sich noch in der Entwicklung, mit Phasen intensiven Hypes, denen Korrekturen folgen. Um wertvolle NFTs zu identifizieren, ist es oft wichtig, den Ruf des Künstlers, die Roadmap und den Nutzen des Projekts (gewährt der NFT Zugang zu etwas?), die Seltenheit der Kollektion und die Stärke der dazugehörigen Community zu berücksichtigen. Über die Kunst hinaus finden NFTs Anwendung in der Spielebranche (Besitz von Spielgegenständen), im Ticketing (verifizierbarer und übertragbarer Zugang zu Veranstaltungen) und sogar in der digitalen Identität. Der wahre Wert eines NFTs liegt oft in seinem Nutzen und der von ihm geförderten Community, nicht nur in seiner ästhetischen Wirkung.

Über DeFi und NFTs hinaus öffnet Web3 die Türen zum aufstrebenden Metaverse und den Governance-Strukturen dezentraler autonomer Organisationen (DAOs). Das Metaverse, ein persistentes, vernetztes System virtueller Welten, ist der Ort, an dem digitale und physische Realität zu verschmelzen beginnen. Unternehmen investieren massiv in den Aufbau dieser virtuellen Räume, und Early Adopters haben die Chance, virtuelles Land zu erwerben, Erlebnisse zu entwickeln und digitale Güter zu erstellen, die mit Kryptowährungen gehandelt werden können. Man kann es sich als die nächste Evolutionsstufe von Social Media und Gaming vorstellen, jedoch mit Fokus auf gemeinsame, immersive Erlebnisse und echtes digitales Eigentum. Investitionen in Metaverse-Projekte können den Kauf von Token etablierter Plattformen, den Erwerb virtueller Immobilien oder sogar die Entwicklung von Inhalten innerhalb dieser virtuellen Welten umfassen. Das langfristige Potenzial ist immens, doch wie bei jeder neuen Technologie ist ein strategischer Ansatz erforderlich, denn die endgültigen Gewinner stehen noch nicht fest.

DAOs hingegen stellen einen neuartigen Ansatz für die Organisationsführung dar. Anstelle einer hierarchischen Struktur werden Entscheidungen gemeinschaftlich von den Token-Inhabern getroffen. Diese Token verleihen Stimmrechte, sodass Mitglieder Änderungen an den Abläufen, der Finanzlage oder der zukünftigen Ausrichtung der Organisation vorschlagen und darüber abstimmen können. DAOs entstehen in verschiedenen Sektoren, von der Verwaltung dezentraler Protokolle und Investmentfonds bis hin zur Steuerung virtueller Welten und sogar der Finanzierung kreativer Projekte. Die Teilnahme an einer DAO kann den Erwerb ihrer Governance-Token, Beiträge zu ihrem Ökosystem und die aktive Beteiligung an Governance-Diskussionen umfassen. Dies bietet die Möglichkeit, direkt Einfluss auf die Zukunft von Projekten zu nehmen, an die man glaubt, und oft auch an deren Erfolg beteiligt zu sein. Die Prinzipien der Transparenz und der gemeinschaftsorientierten Entscheidungsfindung sind zentral für ihre Attraktivität.

Der Übergang zu Web3 ist nicht ohne Herausforderungen. Skalierungsprobleme mancher Blockchains, regulatorische Unsicherheiten und die steile Lernkurve für Neueinsteiger können abschreckend wirken. Auch die Benutzerfreundlichkeit stellt eine erhebliche Hürde dar: Die Navigation komplexer Wallets, das Verständnis von Transaktionsgebühren und die Interaktion mit dezentralen Anwendungen können für Unerfahrene einschüchternd sein. Dies sind jedoch typische Wachstumsschmerzen jeder transformativen Technologie. Mit zunehmender Reife des Ökosystems beobachten wir deutliche Fortschritte bei benutzerfreundlichen Oberflächen, Layer-2-Skalierungslösungen, die Transaktionskosten senken und die Geschwindigkeit erhöhen, sowie ein wachsendes Angebot an Bildungsressourcen, die Web3 einem breiteren Publikum verständlicher machen sollen.

Der Hauptreiz von Web3 liegt in seinem Potenzial zur Wertumverteilung. Anstatt dass sich Reichtum an der Spitze einer zentralisierten Pyramide konzentriert, zielen Web3-Mechanismen darauf ab, aktive Teilnehmer, Entwickler und Eigentümer zu belohnen. Ob durch Renditeerträge im DeFi-Bereich, Gewinne aus der Wertsteigerung digitaler Vermögenswerte, Beiträge zu dezentralen Netzwerken oder die Mitwirkung an der Governance innovativer Organisationen – die Möglichkeiten für finanzielles Wachstum sind real und wachsen stetig. Dies ist kein Weg, schnell reich zu werden; es erfordert Verständnis, strategische Planung und die Bereitschaft, sich an ein sich schnell veränderndes Umfeld anzupassen.

Unsere Erkundung der dezentralen Welt geht weiter: Das Potenzial von Web3 reicht weit über die aktuellen Schlagzeilen um DeFi und NFTs hinaus. Mit der Weiterentwicklung dieses neuen Internets entstehen rasant innovative Geschäftsmodelle, Anlagestrategien und gemeinschaftlich getragene Projekte, die jeweils einzigartige Möglichkeiten zur Wertschöpfung bieten. Der grundlegende Wandel von einer plattformzentrierten zu einer nutzerzentrierten Ökonomie ermöglicht es Einzelpersonen und kleinen Gruppen, dezentrale Ökosysteme aufzubauen und von ihnen zu profitieren – auf bisher unvorstellbare Weise.

Betrachten wir den aufstrebenden Bereich der dezentralen Content-Erstellung und der sozialen Medien. Plattformen wie Mirror.xyz ermöglichen es Autoren und Kreativen, ihre Werke als NFTs zu veröffentlichen, ihre Inhalte direkt durch tokenisierte Abonnements oder Verkäufe zu monetarisieren und sogar Communities rund um ihre Texte aufzubauen. Anstatt auf Werbeeinnahmen einer zentralen Plattform angewiesen zu sein, können Kreative direkt mit ihrem Publikum interagieren und exklusive Inhalte oder Zugang für Token-Inhaber anbieten. Dieses direkte Modell vom Kreativen zum Konsumenten, ermöglicht durch Web3-Technologie, eliminiert Zwischenhändler und stellt sicher, dass ein größerer Anteil der Einnahmen an die Wertschöpfer fließt. Für Investoren bedeutet dies, nach innovativen Protokollen zu suchen, die Kreative stärken und starke, engagierte Communities aufbauen. Investitionen in die nativen Token dieser Plattformen oder die direkte Unterstützung vielversprechender Kreativer durch Token-Käufe können mit dem Wachstum dieser Ökosysteme Renditen abwerfen. Entscheidend ist es, Plattformen zu identifizieren, die echte Community-Interaktion fördern und sowohl Kreativen als auch ihrem Publikum konkrete Vorteile bieten.

Das Konzept des „Play-to-Earn“-Gamings (P2E) bietet, obwohl es sich noch in der Entwicklung befindet, einen weiteren faszinierenden Einblick in das Gewinnpotenzial von Web3. Spiele wie Axie Infinity waren Vorreiter dieses Modells und ermöglichten es Spielern, Kryptowährung und NFTs durch das Spielen, das Züchten digitaler Kreaturen und die Teilnahme an der Spielökonomie zu verdienen. Während die Nachhaltigkeit und Zugänglichkeit einiger Pay-to-Equity-Modelle noch diskutiert werden, stellt das zugrundeliegende Prinzip, Spieler für ihren Zeitaufwand und ihre Fähigkeiten zu belohnen, eine bedeutende Abkehr vom traditionellen Gaming dar, bei dem Spieler lediglich Unterhaltung konsumieren. Mit dem Wachstum des Metaverse dürfte die Integration robuster Pay-to-Equity-Mechanismen immer ausgefeilter werden und so Möglichkeiten für Einzelpersonen schaffen, durch Unterhaltung Einkommen zu generieren. Für Unternehmer könnte dies die Entwicklung neuer Pay-to-Equity-Spiele, die Erstellung von In-Game-Assets als NFTs oder sogar die Bereitstellung von Dienstleistungen innerhalb dieser virtuellen Ökonomien bedeuten, beispielsweise „Stipendienprogramme“, bei denen etablierte Spieler ihre In-Game-Assets an neue Spieler verleihen und dafür eine Umsatzbeteiligung erhalten.

Dezentrale autonome Organisationen (DAOs) dienen nicht nur der Governance, sondern sind auch leistungsstarke Instrumente für kollektive Investitionen und den Aufbau von Unternehmen. Viele DAOs werden mit dem ausdrücklichen Ziel gegründet, Kapital zu bündeln und in vielversprechende Web3-Projekte, NFTs oder auch traditionelle Vermögenswerte zu investieren. Mitglieder bringen Kapital ein, oft in Form von Kryptowährung, und stimmen dann gemeinsam über Investitionsentscheidungen ab. Dies demokratisiert Risikokapital und ermöglicht es auch Personen mit kleineren Kapitalbeträgen, an Investitionen mit hohem Potenzial teilzunehmen, die ihnen sonst verschlossen blieben. Gewinne aus DAOs lassen sich auf verschiedene Weise erzielen: durch die Wertsteigerung des DAO-Vermögens, durch Belohnungen für aktive Teilnahme und Governance oder durch die Einbringung spezialisierter Fähigkeiten in Projekte, in die die DAO investiert. Die Recherche zu DAOs umfasst das Verständnis ihrer Investitionsstrategie, der Expertise ihrer Mitglieder, ihrer Governance-Mechanismen und ihrer bisherigen Erfolge. Einige DAOs spezialisieren sich auf bestimmte Nischen wie NFTs, DeFi-Protokolle oder sogar spezielle Metaverse-Welten und ermöglichen so gezielte Investitionsstrategien.

Die Infrastrukturschicht von Web3 bietet ebenfalls großes Potenzial. Mit dem Wachstum des dezentralen Internets steigt der Bedarf an robuster und sicherer Infrastruktur. Dazu gehören dezentrale Speicherlösungen (wie Filecoin und Arweave), dezentrale Rechenleistung und Blockchain-Infrastrukturdienste. Unternehmen und Einzelpersonen, die diese Basisschicht aufbauen und dazu beitragen, sind für das Wachstum des Ökosystems unerlässlich. Investitionen in die Token dieser Infrastrukturprojekte ermöglichen es, am Wachstum von Web3 zu partizipieren. Darüber hinaus bieten sich Entwicklern Möglichkeiten, Tools und Anwendungen zu entwickeln, die die Benutzerfreundlichkeit von Web3 verbessern, beispielsweise intuitivere Wallet-Oberflächen, vereinfachte dApp-Explorer (dezentrale Anwendungen) oder Bildungsplattformen.

Datenbesitz und -monetarisierung stellen eine weitere bedeutende Gewinnquelle dar. Im Web2 generieren Nutzer riesige Datenmengen, die jedoch von den Plattformen kontrolliert und monetarisiert werden. Web3 zielt darauf ab, diese Macht wieder dem Einzelnen zurückzugeben. Es entstehen Projekte, die es Nutzern ermöglichen, ihre persönlichen Daten zu kontrollieren und diese direkt zu monetarisieren, indem sie beispielsweise Werbetreibenden oder Forschern den Zugriff zu ihren eigenen Bedingungen verkaufen oder Token für das Teilen anonymisierter Daten verdienen. Dieses Modell stärkt nicht nur die Nutzer, sondern schafft auch präzisere und datenschutzfreundlichere Datensätze für Unternehmen. Investitionen in solche Datensouveränitätsprotokolle bedeuten, auf eine Zukunft zu setzen, in der personenbezogene Daten als wertvolles Gut im Besitz des Einzelnen behandelt werden.

Das Konzept der Tokenisierung beschränkt sich nicht mehr nur auf Kryptowährungen. Reale Vermögenswerte – von Immobilien und Kunst über geistiges Eigentum bis hin zu zukünftigen Einnahmequellen – werden auf Blockchains tokenisiert. Dies ermöglicht Bruchteilseigentum, erhöhte Liquidität und globalen Zugang zu Investitionen, die zuvor illiquide und exklusiv waren. Für Anleger bedeutet dies, einen kleinen Anteil an einem wertvollen Vermögenswert erwerben zu können, der ihnen einst unerreichbar war. Unternehmern eröffnet sich eine neue Möglichkeit der Kapitalbeschaffung durch die Tokenisierung ihrer Vermögenswerte. Gewinnbringend ist es, vielversprechende, tokenisierte Vermögenswerte zu identifizieren und in deren Bruchteilseigentum zu investieren, oder – für Kreative – Wege zu finden, ihr eigenes Zukunftspotenzial zu tokenisieren.

Das bereits erwähnte Metaverse verdient eine eingehendere Betrachtung seines Gewinnpotenzials, das weit über virtuelle Welten hinausgeht. Man denke nur an die Dienstleistungen, die in diesen immersiven digitalen Welten benötigt werden: virtuelle Eventplanung, digitales Modedesign, Avatar-Anpassung, virtueller Kundenservice und sogar virtuelle Immobilienentwicklung. Mit zunehmender Bevölkerung und wirtschaftlicher Aktivität dieser persistenten virtuellen Welten wird die Nachfrage nach Fachkräften und innovativen Dienstleistungen sprunghaft ansteigen. Vorreiter, die sich als Dienstleister oder Entwickler wertvoller digitaler Güter und Erlebnisse im Metaverse etablieren, können sich einen bedeutenden Marktanteil sichern.

Es ist jedoch entscheidend, die Bedeutung von Sorgfaltspflicht und einem ausgewogenen Ansatz erneut zu betonen. Der Web3-Bereich ist dynamisch und oft spekulativ. Was heute profitabel erscheint, kann morgen schon überholt sein. Die regulatorischen Rahmenbedingungen befinden sich noch in der Entwicklung, und technologische Risiken wie die Ausnutzung von Smart Contracts und Protokollfehler bleiben bestehen. Daher ist Folgendes ratsam:

Bilden Sie sich kontinuierlich weiter: Der Web3-Bereich entwickelt sich rasant. Nehmen Sie sich Zeit, um neue Technologien, Protokolle und Markttrends zu verstehen. Beginnen Sie klein und diversifizieren Sie: Setzen Sie nicht alles auf eine Karte. Investieren Sie zunächst nur Beträge, deren Verlust Sie verkraften können, und verteilen Sie Ihre Anlagen auf verschiedene Sektoren und Anlageklassen innerhalb des Web3-Bereichs. Verstehen Sie die zugrundeliegende Technologie und den Nutzen: Investieren Sie nicht allein aufgrund von Hype. Verstehen Sie, wie ein Protokoll oder Projekt funktioniert, welches Problem es löst und warum es genutzt und geschätzt wird. Priorisieren Sie Sicherheit: Nutzen Sie strenge Sicherheitsmaßnahmen für Ihre digitalen Wallets, seien Sie wachsam gegenüber Phishing-Angriffen und kennen Sie die Risiken im Umgang mit Smart Contracts. Konzentrieren Sie sich auf langfristigen Wert: Kurzfristige Gewinne sind zwar möglich, die nachhaltigsten Erträge erzielen Sie jedoch oft durch die Beteiligung an Projekten mit starkem langfristigem Potenzial und aktiven Communities.

Der Weg zu profitablem Web3 gleicht der Erkundung unbekannten Terrains. Er erfordert Neugier, Lernbereitschaft und strategisches Vorgehen. Wer die Kernprinzipien der Dezentralisierung versteht, neue Trends erkennt und gründliche Recherchen durchführt, kann sich positionieren, um von der transformativen Kraft dieses neuen digitalen Zeitalters zu profitieren. Die Möglichkeiten sind enorm, und für diejenigen, die vorbereitet sind, hat der digitale Goldrausch von Web3 bereits begonnen.

Sicherheitsüberprüfung von DePIN-Hardware: Eine Reise in die Zukunft dezentraler Infrastrukturen

In der sich stetig wandelnden Technologielandschaft etablieren sich dezentrale physische Infrastrukturnetzwerke (DePIN) als Rückgrat der dezentralen Infrastruktur der nächsten Generation. Anders als traditionelle zentralisierte Systeme basiert DePIN auf einem Netzwerk verteilter Hardware-Ressourcen, die nach dezentralen Prinzipien arbeiten und so Transparenz, Sicherheit und Ausfallsicherheit gewährleisten. Dieser Wandel demokratisiert nicht nur den Zugang zur Infrastruktur, sondern bringt auch neue Sicherheitsherausforderungen mit sich, die sorgfältige Prüfungen erfordern.

DePIN basiert im Kern auf einer Vielzahl physischer Ressourcen – wie Energiestationen, Rechenzentren und Speichereinheiten –, die autonom und kooperativ arbeiten. Diese Ressourcen, oft als Knoten bezeichnet, tragen zum Netzwerk bei und profitieren von ihm. Die Sicherheit dieser Knoten ist von höchster Bedeutung, da jede Kompromittierung zu erheblichen Störungen, finanziellen Verlusten und einem Vertrauensbruch gegenüber den Nutzern führen kann. Dieser Artikel beleuchtet die komplexe Welt der Sicherheitsprüfung von DePIN-Hardware und untersucht die Methoden, Werkzeuge und Best Practices, die die Integrität und Ausfallsicherheit dieser dezentralen Netzwerke gewährleisten.

Das DePIN-Ökosystem verstehen

Um die Sicherheitslandschaft von DePIN zu verstehen, ist es unerlässlich, die grundlegenden Elemente des Ökosystems zu begreifen. DePIN-Netzwerke umfassen typischerweise:

Knoten: Die Hardwarekomponenten, die das Rückgrat des Netzwerks bilden. Diese reichen von einfachen Sensoren bis hin zu komplexen Rechenzentren. Blockchain: Die zugrundeliegende Technologie, die vertrauenslose Transaktionen und Konsens zwischen den Knoten ermöglicht. Smart Contracts: Selbstausführende Verträge, deren Vertragsbedingungen direkt im Code verankert sind und verschiedene Prozesse automatisieren.

Die dezentrale Struktur von DePIN bedeutet, dass keine einzelne Instanz das Netzwerk kontrolliert, wodurch es zwar von Natur aus resistent gegen zentralisierte Angriffe ist, aber robuste Sicherheitsmaßnahmen zum Schutz vor verteilten Bedrohungen erfordert.

Wichtige Sicherheitsbedenken bei DePIN

Der dezentrale Ansatz von DePIN birgt sowohl Chancen als auch Herausforderungen. Hier einige der wichtigsten Sicherheitsbedenken:

Hardware-Schwachstellen: Knoten sind physische Geräte, die anfällig für Manipulation, Beschädigung oder Ausnutzung sein können. Die Sicherheit dieser Geräte zu gewährleisten ist entscheidend, um unbefugten Zugriff zu verhindern und die Integrität des Netzwerks sicherzustellen.

Risiken in der Lieferkette: Die Herstellung und der Einsatz von DePIN-Knoten bergen potenzielle Sicherheitslücken, falls manipulierte Komponenten in das Netzwerk gelangen. Um diese Risiken zu minimieren, sind strenge Audits der Lieferkette erforderlich.

Netzwerkangriffe: DePIN-Netzwerke sind anfällig für verschiedene Angriffsvektoren, darunter Denial-of-Service-Angriffe (DoS), bei denen Knoten überlastet oder deaktiviert werden, und Sybil-Angriffe, bei denen Angreifer mehrere Identitäten erstellen, um ungebührlichen Einfluss auf das Netzwerk zu erlangen.

Datenschutz: Da DePIN-Knoten häufig sensible Daten erfassen und verarbeiten, ist die Gewährleistung der Vertraulichkeit und Integrität dieser Daten von entscheidender Bedeutung. Verschlüsselung und sichere Datenverarbeitungsverfahren müssen daher konsequent umgesetzt werden.

Prüfungsmethoden

Die Überprüfung der Hardware-Sicherheit von DePIN erfordert einen vielschichtigen Ansatz, der sowohl technische als auch verfahrenstechnische Methoden umfasst:

Physische Sicherheitsbewertungen: Durchführung gründlicher Inspektionen der Knotenpunkte zur Identifizierung potenzieller physischer Schwachstellen. Dies umfasst die Überprüfung auf Anzeichen von Manipulation, die Sicherstellung sicherer Aufbewahrungsmethoden und die Verifizierung der Integrität der Hardwarekomponenten.

Lieferkettenverifizierung: Die Implementierung strenger Protokolle zur Überprüfung der Echtheit und Sicherheit der in der Knotenfertigung verwendeten Komponenten. Dies kann Audits durch Dritte, Zertifizierungsverfahren und die kontinuierliche Überwachung der Lieferkettenaktivitäten umfassen.

Netzwerksicherheitsanalyse: Einsatz fortschrittlicher Netzwerküberwachungstools zur Erkennung von Anomalien, unberechtigten Zugriffsversuchen und potenziellen Angriffsvektoren. Dies umfasst sowohl passive Überwachung als auch aktives Scannen zur Identifizierung von Schwachstellen.

Smart-Contract-Audits: Angesichts der Rolle von Smart Contracts im DePIN-Betrieb sind strenge Audits dieser Verträge unerlässlich. Dies umfasst die Überprüfung des Codes auf Schwachstellen, die Sicherstellung der korrekten Implementierung von Sicherheitsprotokollen und die Verifizierung der Integrität der Konsensmechanismen.

Red-Team-Übungen: Simulation von Angriffen auf das DePIN-Netzwerk zur Identifizierung und Behebung potenzieller Sicherheitslücken. Dieser proaktive Ansatz trägt dazu bei, das Netzwerk gegen reale Bedrohungen zu stärken.

Werkzeuge und Technologien

Bei der Überprüfung der Hardware-Sicherheit von DePIN spielen verschiedene Tools und Technologien eine entscheidende Rolle:

Blockchain-Explorer: Diese Tools bieten Einblicke in Blockchain-Transaktionen und helfen Prüfern, die Bewegung von Vermögenswerten zu verfolgen und verdächtige Aktivitäten zu identifizieren.

Netzwerküberwachungssoftware: Moderne Netzwerküberwachungstools bieten Echtzeit-Einblicke in den Netzwerkverkehr und helfen so, potenzielle Sicherheitslücken und Leistungsprobleme zu erkennen.

Hardware-Sicherheitsmodule (HSMs): HSMs bieten sichere Umgebungen für kryptografische Operationen und gewährleisten so die Vertraulichkeit und Integrität sensibler Daten.

Blockchain-Forensik-Tools: Diese Tools helfen bei der Analyse von Blockchain-Daten, um Sicherheitsvorfälle zu identifizieren und zu untersuchen.

Bewährte Verfahren für die DePIN-Sicherheit

Um in DePIN-Netzwerken eine hohe Sicherheit zu gewährleisten, ist die Einhaltung bewährter Verfahren unerlässlich. Hier einige wichtige Empfehlungen:

Regelmäßige Audits: Durchführung regelmäßiger Sicherheitsaudits, um Schwachstellen proaktiv zu identifizieren und zu beheben.

Kontinuierliche Überwachung: Implementierung von Systemen zur kontinuierlichen Überwachung, um Sicherheitsvorfälle in Echtzeit zu erkennen und darauf zu reagieren.

Benutzerschulung: Aufklärung der Benutzer über bewährte Sicherheitspraktiken und die Wichtigkeit der Aufrechterhaltung der Sicherheit ihrer Knoten.

Notfallpläne: Entwicklung und regelmäßige Aktualisierung von Notfallplänen zur effektiven Bewältigung und Minderung von Sicherheitsvorfällen.

Zusammenarbeit: Förderung der Zusammenarbeit zwischen den Beteiligten, darunter Knotenbetreiber, Entwickler und Prüfer, um Informationen und bewährte Verfahren auszutauschen.

Die Zukunft der DePIN-Sicherheit

Mit dem Wachstum und der Weiterentwicklung von DePIN-Netzwerken steigt die Bedeutung robuster Sicherheitsmaßnahmen. Zukünftige Fortschritte in der Sicherheitstechnologie, kombiniert mit innovativen Prüfmethoden, spielen eine entscheidende Rolle beim Schutz dieser Netzwerke. Die Integration von künstlicher Intelligenz und maschinellem Lernen in Sicherheitsaudits verspricht eine verbesserte Erkennung und Abwehr potenzieller Bedrohungen und bietet somit ausgefeiltere und effizientere Sicherheitslösungen.

Zusammenfassend lässt sich sagen, dass die Überprüfung der Hardware-Sicherheit von DePINs ein komplexes, aber unerlässliches Unterfangen ist, das die Integrität und Widerstandsfähigkeit dezentraler Infrastrukturnetzwerke gewährleistet. Durch das Verständnis der besonderen Herausforderungen und die Anwendung strenger Prüfmethoden können die Beteiligten diese Netzwerke vor einer Vielzahl von Bedrohungen schützen und so den Weg für eine sichere und dezentrale Zukunft ebnen.

Überprüfung der Hardware-Sicherheit von DePIN: Eine Reise in die Zukunft dezentraler Infrastruktur (Fortsetzung)

Wenn wir tiefer in die Feinheiten der DePIN-Hardware-Sicherheit eintauchen, ist es entscheidend, die fortschrittlichen Konzepte und Spitzentechnologien zu erforschen, die die Zukunft dieses aufstrebenden Gebiets prägen.

Neue Sicherheitstechnologien

Quantenresistente Kryptographie: Mit den Fortschritten im Quantencomputing könnten traditionelle kryptographische Verfahren angreifbar werden. Quantenresistente Kryptographie bietet eine vielversprechende Lösung und gewährleistet die Datensicherheit auch im Umgang mit Quantencomputern.

Identitätsverifizierung auf Blockchain-Basis: Der Einsatz von Blockchain zur Identitätsverifizierung kann die Sicherheit erheblich verbessern, indem ein dezentrales und manipulationssicheres System zur Überprüfung der Identität von Benutzern bereitgestellt wird, wodurch das Risiko von Betrug und Identitätsdiebstahl verringert wird.

Dezentrale Zugriffskontrollsysteme: Fortschrittliche Zugriffskontrollsysteme, die die Blockchain-Technologie nutzen, können sicherstellen, dass nur autorisierte Benutzer Zugriff auf bestimmte Knoten und Daten haben, wodurch die allgemeine Sicherheit des Netzwerks verbessert wird.

Fortgeschrittene Prüfungstechniken

Verhaltensanalyse: Durch den Einsatz von Algorithmen des maschinellen Lernens zur Analyse des Verhaltens von Knoten und des Netzwerkverkehrs lassen sich Anomalien identifizieren, die auf eine Sicherheitslücke hindeuten können. Die Verhaltensanalyse ermöglicht einen proaktiven Sicherheitsansatz, indem sie Muster erkennt, die vom Normalbetrieb abweichen.

Prädiktive Bedrohungsmodellierung: Bei der prädiktiven Bedrohungsmodellierung werden datengestützte Ansätze verwendet, um potenzielle Sicherheitsbedrohungen und Schwachstellen vorherzusehen. Durch die Analyse historischer Daten und die Identifizierung von Trends können Prüfer Strategien entwickeln, um diese Bedrohungen abzuwehren, bevor sie sich manifestieren.

Forensische Blockchain-Analyse: Fortschrittliche forensische Verfahren, angewendet auf Blockchain-Daten, können helfen, den Ursprung von Sicherheitsvorfällen zurückzuverfolgen, Angreifer zu identifizieren und die verwendeten Angriffsmethoden zu verstehen. Dies kann maßgeblich zur Entwicklung effektiverer Gegenmaßnahmen beitragen.

Kollaborative Sicherheitsframeworks

Dezentrale Sicherheitsräte: Die Einrichtung dezentraler Sicherheitsräte mit Vertretern verschiedener Sektoren kann die Zusammenarbeit und den Informationsaustausch fördern. Diese Räte können an der Entwicklung standardisierter Sicherheitsprotokolle und bewährter Verfahren für DePIN-Netzwerke arbeiten.

Open-Source-Sicherheitsprojekte: Die Förderung von Open-Source-Sicherheitsprojekten kann die Entwicklung von Sicherheitstools und -protokollen demokratisieren. Durch die Schaffung eines kollaborativen Umfelds kann die Sicherheits-Community gemeinsam Schwachstellen beheben und das gesamte Sicherheitsökosystem verbessern.

Öffentlich-private Partnerschaften: Die Zusammenarbeit zwischen dem öffentlichen und dem privaten Sektor kann zur Entwicklung robuster Sicherheitsrahmen führen. Diese Partnerschaften können die Stärken beider Sektoren nutzen, um umfassende Sicherheitslösungen zu schaffen, die den besonderen Herausforderungen von DePIN-Netzwerken gerecht werden.

Regulatorische Überlegungen

Mit zunehmender Verbreitung von DePIN-Netzwerken gewinnen regulatorische Aspekte immer mehr an Bedeutung. Die Einhaltung regulatorischer Rahmenbedingungen bei gleichzeitiger Wahrung des dezentralen Charakters dieser Netzwerke stellt besondere Herausforderungen dar. Zu den wichtigsten Aspekten gehören:

Datenschutzbestimmungen: Die Einhaltung von Datenschutzbestimmungen wie der DSGVO ist entscheidend für den Schutz der Nutzerdaten und die Aufrechterhaltung des Vertrauens in DePIN-Netzwerke.

Einhaltung der Anti-Geldwäsche-Vorschriften (AML): Die Implementierung von AML-Maßnahmen zur Verhinderung des Missbrauchs von DePIN-Netzwerken für illegale Aktivitäten ist unerlässlich. Dies erfordert robuste Überwachungs- und Meldemechanismen.

Sicherheitsstandards: Die Entwicklung und Einhaltung von Sicherheitsstandards, die die Integrität, Verfügbarkeit und Vertraulichkeit von DePIN-Netzwerken gewährleisten, ist von entscheidender Bedeutung. Diese Standards sollten regelmäßig aktualisiert werden, um aufkommenden Bedrohungen zu begegnen.

Anwendungsbeispiele und Fallstudien aus der Praxis

Um die praktische Anwendung von DePIN-Hardware-Sicherheitsaudits zu veranschaulichen, betrachten wir einige Beispiele aus der Praxis:

Fallstudie: Energienetz DePIN-Netzwerk

Die besten Börsen mit den niedrigsten Bitcoin-Gebühren – Orientierung im Krypto-Dschungel

Die Potenziale der Blockchain erschließen Die Zukunft des Gewinns in einer dezentralisierten Welt ge