Biometrischer Web3-dApp-Zugriff – Surge Fast_ Die Zukunft sicherer und nahtloser Online-Interaktione

In der sich ständig weiterentwickelnden digitalen Welt werden Sicherheit und nahtlose Interaktion zu den wichtigsten Standards für Online-Erlebnisse. Hier kommt Biometric Web3 dApp Access – Surge Fast ins Spiel, die wegweisende Verschmelzung von biometrischer Authentifizierung und dezentralen Anwendungen. Dieser innovative Ansatz wird unsere Wahrnehmung von Online-Sicherheit und Benutzererfahrung grundlegend verändern.

Was ist biometrischer Web3 dApp-Zugriff?

Biometrischer Web3-dApp-Zugriff nutzt fortschrittliche biometrische Technologien wie Fingerabdruck-, Gesichts- und Iris-Scanning, um den Zugriff auf dezentrale Anwendungen (dApps) zu sichern. Im Gegensatz zu herkömmlichen passwortbasierten Systemen bietet die biometrische Authentifizierung eine sicherere und komfortablere Methode zur Benutzerverifizierung. Web3, die nächste Evolutionsstufe des Internets, setzt auf dezentrale Protokolle und Technologien, die Nutzern mehr Autonomie und Datenschutz bieten.

Der Boom der biometrischen Authentifizierung

Biometrische Authentifizierung ist aufgrund ihrer unübertroffenen Sicherheitsmerkmale seit Langem von großem Interesse. Im Gegensatz zu Passwörtern, die vergessen, erraten oder gehackt werden können, sind biometrische Merkmale für jede Person einzigartig und nicht reproduzierbar. Die Integration in Web3-dApps bietet zahlreiche Vorteile:

Erhöhte Sicherheit: Biometrische Merkmale sind von Natur aus sicherer als herkömmliche Passwörter. Sie sind schwer zu kopieren und können nicht so einfach gestohlen oder erraten werden.

Komfort: Nutzer müssen sich keine komplizierten Passwörter mehr merken oder umständliche Passwortwiederherstellungsprozesse durchführen. Die biometrische Authentifizierung ermöglicht ein schnelles und problemloses Anmeldeerlebnis.

Nutzerautonomie: Im Web3-Ökosystem, wo die Nutzer mehr Kontrolle über ihre Daten haben, passt die biometrische Authentifizierung perfekt zu den Prinzipien der Autonomie und des Datenschutzes.

So funktioniert der biometrische Web3-dApp-Zugriff

Die Integration biometrischer Authentifizierung in Web3-dApps umfasst mehrere wichtige Schritte:

Biometrische Datenerfassung: Beim ersten Zugriff auf eine Web3-dApp werden Nutzer aufgefordert, biometrische Daten anzugeben. Dies kann das Scannen von Fingerabdruck, Gesicht oder Iris umfassen.

Datenverschlüsselung: Die gesammelten biometrischen Daten werden verschlüsselt und sicher im dezentralen Netzwerk der dApp gespeichert.

Authentifizierungsprozess: Beim erneuten Zugriff auf die dApp erfasst das System erneut biometrische Daten und vergleicht diese mit den gespeicherten Daten. Bei erfolgreicher Übereinstimmung wird der Zugriff gewährt.

Kontinuierliche Sicherheit: Biometrische Web3-dApps verwenden häufig kontinuierliche Authentifizierungsmethoden, um sicherzustellen, dass der Benutzer während seiner gesamten Sitzung authentifiziert bleibt, wodurch eine zusätzliche Sicherheitsebene hinzugefügt wird.

Die Vorteile des biometrischen Web3-dApp-Zugriffs

Sicherheit

Der Hauptvorteil der biometrischen Authentifizierung in Web3-dApps liegt in ihrer unübertroffenen Sicherheit. Traditionelle passwortbasierte Systeme sind zunehmend anfällig für Hacking- und Phishing-Angriffe. Biometrische Merkmale hingegen bieten einen deutlich robusteren Sicherheitsschutz. Selbst wenn ein biometrisches Bild erfasst wird, kann es nicht für unbefugten Zugriff missbraucht werden, da der physische Besitz des biometrischen Merkmals erforderlich ist.

Benutzererfahrung

Das Benutzererlebnis in biometrischen Web3-dApps wird deutlich verbessert. Nutzer müssen sich keine komplexen Passwörter mehr merken oder umständliche Passwortwiederherstellungsprozesse durchlaufen. Dieser Komfort führt zu einer reibungsloseren und angenehmeren Nutzererfahrung und fördert so eine stärkere Nutzung der dApp.

Datenschutz

Im Web3-Ökosystem, wo der Schutz der Privatsphäre der Nutzer höchste Priorität hat, bietet die biometrische Authentifizierung eine zusätzliche Sicherheitsebene. Biometrische Daten ermöglichen Nutzern, sofern sie ordnungsgemäß verschlüsselt und in einem dezentralen Netzwerk gespeichert werden, eine bessere Kontrolle über ihre persönlichen Informationen.

Die Zukunft des biometrischen Web3-dApp-Zugriffs

Mit dem technologischen Fortschritt sind die potenziellen Anwendungsbereiche für den biometrischen Web3-dApp-Zugriff vielfältig. Hier einige zukünftige Möglichkeiten:

Multi-Faktor-Authentifizierung: Die Kombination biometrischer Authentifizierung mit anderen Faktoren wie zeitbasierten Einmalpasswörtern (TOTPs) oder Hardware-Tokens könnte ein noch höheres Maß an Sicherheit bieten.

Plattformübergreifende Integration: Die biometrische Authentifizierung kann über mehrere Plattformen und Geräte hinweg integriert werden und bietet so ein einheitliches und sicheres Benutzererlebnis, unabhängig davon, wo der Benutzer auf die dApp zugreift.

Verbesserter Datenschutz: Da die Vorschriften zum Datenschutz immer strenger werden, kann die biometrische Authentifizierung eine entscheidende Rolle dabei spielen, sicherzustellen, dass die persönlichen Daten der Nutzer sicher und vertraulich bleiben.

Herausforderungen meistern

Die Vorteile des biometrischen Web3-dApp-Zugriffs liegen zwar auf der Hand, es gibt jedoch Herausforderungen, die bewältigt werden müssen, um sein volles Potenzial auszuschöpfen:

Datenschutzbedenken: Nutzer müssen die Gewissheit haben, dass ihre biometrischen Daten sicher gespeichert und ausschließlich für den vorgesehenen Zweck verwendet werden. Transparente Richtlinien und robuste Verschlüsselungsmethoden sind unerlässlich.

Falsch-positive/Falsch-negative Ergebnisse: Wie jede Technologie sind auch biometrische Systeme nicht unfehlbar. Um eine zuverlässige Authentifizierung zu gewährleisten, ist es wichtig, Algorithmen zu entwickeln, die falsch-positive und falsch-negative Ergebnisse minimieren.

Einhaltung gesetzlicher Bestimmungen: Wie bei jeder neuen Technologie ist die Einhaltung gesetzlicher Bestimmungen von entscheidender Bedeutung. Entwickler müssen sich über die sich ständig ändernden Vorschriften auf dem Laufenden halten, um sicherzustellen, dass ihre biometrischen Web3-dApps den rechtlichen Standards entsprechen.

Abschluss

Biometrischer Web3-dApp-Zugriff – Surge Fast – stellt einen bedeutenden Fortschritt in puncto Online-Sicherheit und Benutzerfreundlichkeit dar. Durch die Nutzung der einzigartigen und nicht reproduzierbaren biometrischen Merkmale bietet dieser Ansatz eine sicherere, komfortablere und datenschutzfreundlichere Möglichkeit zur Interaktion mit dezentralen Anwendungen. Die Technologie entwickelt sich stetig weiter und birgt das Potenzial, die digitale Landschaft grundlegend zu verändern und sie für alle sicherer und benutzerfreundlicher zu gestalten.

Seien Sie gespannt auf den zweiten Teil dieses Artikels, in dem wir uns eingehender mit den technischen Aspekten, den praktischen Anwendungen und der zukünftigen Entwicklung des biometrischen Web3-dApp-Zugriffs befassen werden.

In unserer fortlaufenden Erkundung des biometrischen Web3 dApp-Zugriffs – Surge Fast – werden wir uns eingehender mit den technischen Feinheiten, den realen Anwendungen und der zukünftigen Entwicklung dieser bahnbrechenden Technologie befassen.

Technische Aspekte des biometrischen Web3-dApp-Zugriffs

Erfassung und Speicherung biometrischer Daten

Einer der ersten technischen Aspekte, die beim biometrischen Web3-dApp-Zugriff berücksichtigt werden müssen, ist die Erfassung und Speicherung biometrischer Daten. Dieser Prozess beinhaltet die Erfassung hochauflösender Bilder oder Scans der biometrischen Merkmale des Nutzers. Fingerabdruckscanner erfassen beispielsweise die Papillarleistenmuster, während Gesichtserkennungssysteme detaillierte Gesichtsmerkmale erfassen.

Datenverschlüsselung: Biometrische Daten werden nach ihrer Erfassung mithilfe fortschrittlicher Verschlüsselungsalgorithmen verschlüsselt, um einen einfachen Zugriff und die unbefugte Reproduktion zu verhindern. Diese Daten werden anschließend im dezentralen Netzwerk der dApp gespeichert, wodurch ihre Sicherheit und Vertraulichkeit gewährleistet sind.

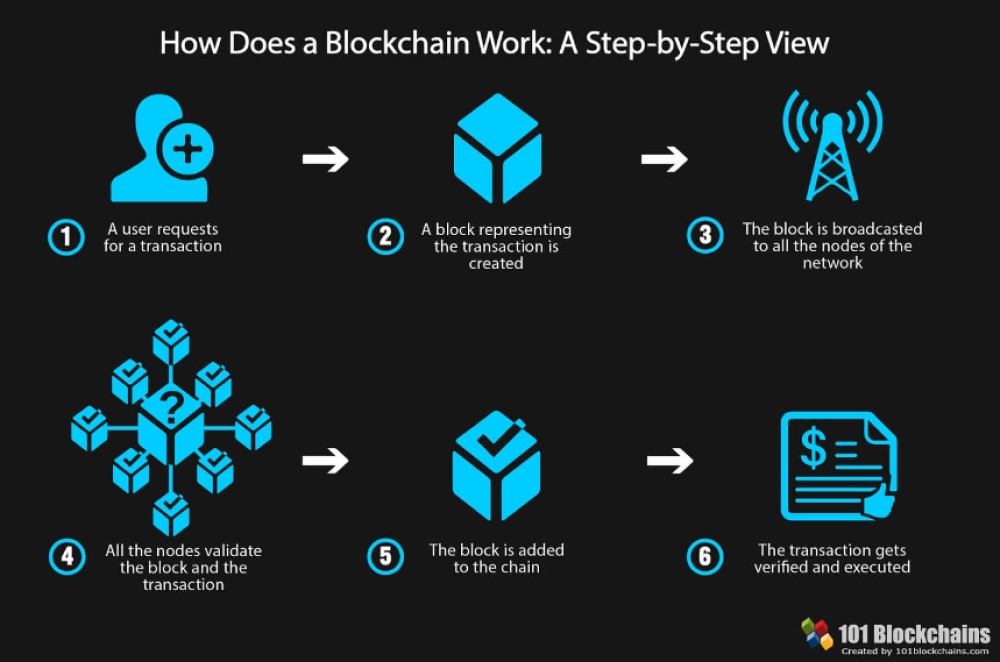

Dezentrale Speicherung: Im Web3-Ökosystem werden häufig dezentrale Speicherlösungen wie IPFS (InterPlanetary File System) oder Blockchain-basierte Speicher eingesetzt. Diese Technologien bieten eine zusätzliche Sicherheitsebene und gewährleisten, dass die biometrischen Daten auf mehrere Knoten verteilt werden, wodurch das Risiko zentralisierter Datenlecks reduziert wird.

Authentifizierungsprozess

Der Authentifizierungsprozess beim biometrischen Zugriff auf Web3-dApps umfasst mehrere Schritte, um eine genaue und sichere Verifizierung zu gewährleisten:

Biometrische Datenerfassung: Beim Zugriff auf die dApp wird der Nutzer aufgefordert, eine neue biometrische Probe abzugeben. Dies kann das Auflegen des Fingers auf einen Scanner oder einen Gesichtsscan umfassen.

Abgleichalgorithmus: Die erfassten biometrischen Daten werden anschließend mithilfe komplexer Abgleichalgorithmen verarbeitet. Diese Algorithmen vergleichen die neue Probe mit den gespeicherten verschlüsselten biometrischen Daten, um festzustellen, ob eine Übereinstimmung vorliegt.

Zugriffsgewährung: Bei erfolgreichem biometrischen Abgleich wird der Zugriff auf die dApp gewährt. Schlägt der Abgleich fehl, wird der Benutzer aufgefordert, es erneut zu versuchen oder eine alternative Authentifizierungsmethode zu verwenden.

Anwendungen in der Praxis

Der biometrische Web3-dApp-Zugriff findet bereits in verschiedenen realen Szenarien Anwendung. Hier einige Beispiele:

Finanzdienstleistungen

Im Finanzsektor wird biometrische Authentifizierung eingesetzt, um den Zugriff auf digitale Geldbörsen, Online-Banking-Plattformen und Kryptowährungsbörsen zu sichern. So können Nutzer beispielsweise ihre digitalen Geldbörsen per Fingerabdruck oder Gesichtserkennung entsperren und ihre digitalen Vermögenswerte dadurch sicherer und bequemer verwalten.

Identitätsprüfung

Der biometrische Zugriff auf Web3-dApps wird auch zur Identitätsprüfung in verschiedenen Branchen eingesetzt. Beispielsweise können Gesundheitsdienstleister die biometrische Authentifizierung nutzen, um die Identität von Patienten zu überprüfen und so sicherzustellen, dass sensible medizinische Daten nur von autorisiertem Personal eingesehen werden.

Zugangskontrolle

In Unternehmen wird biometrische Authentifizierung zur Zugangskontrolle zu physischen und digitalen Bereichen eingesetzt. Mitarbeiter können ihre biometrischen Merkmale nutzen, um geschützte Bereiche im Büro zu öffnen oder auf firmeneigene Anwendungen zuzugreifen, was einen reibungslosen und sicheren Arbeitsablauf ermöglicht.

Zukünftige Entwicklung

Die Zukunft des biometrischen Web3-dApp-Zugriffs ist unglaublich vielversprechend, und es zeichnen sich mehrere spannende Entwicklungen ab:

Integration mit KI

Die Integration biometrischer Authentifizierung mit künstlicher Intelligenz (KI) könnte zu noch ausgefeilteren und sichereren Systemen führen. KI-gestützte Algorithmen können biometrische Daten in Echtzeit analysieren, Anomalien und potenzielle Sicherheitsbedrohungen erkennen und so die Gesamtsicherheit des Systems erhöhen.

Plattformübergreifende Konsistenz

Mit zunehmender Reife der Technologie ist eine nahtlosere Integration über verschiedene Plattformen und Geräte hinweg zu erwarten. Dies würde Nutzern ein einheitliches und sicheres Nutzungserlebnis bieten, unabhängig davon, welches Gerät oder welche Plattform sie für den Zugriff auf die dApp verwenden.

Erweiterte Datenschutzfunktionen

Zukünftige Entwicklungen im Bereich des biometrischen Web3-dApp-Zugriffs werden sich voraussichtlich auf die Verbesserung der Datenschutzfunktionen konzentrieren. Dies könnte fortschrittlichere Verschlüsselungsmethoden, dezentrale Identitätsmanagementlösungen und nutzergesteuerte Datenweitergabe umfassen, um sicherzustellen, dass Nutzer mehr Kontrolle über ihre biometrischen Daten haben.

Zukünftige Herausforderungen meistern

Die Zukunft sieht zwar vielversprechend aus, doch müssen einige Herausforderungen bewältigt werden, um das Potenzial des biometrischen Web3-dApp-Zugriffs voll auszuschöpfen:

Willkommen in der aufregenden Welt des Krypto-Empfehlungsnetzwerks! In Zeiten, in denen digitale Währungen immer beliebter werden, kann der Aufbau eines Empfehlungsnetzwerks Ihr Schlüssel zu finanzieller Freiheit und unternehmerischem Erfolg sein. Dieser erste Teil behandelt grundlegende Konzepte, wichtige Strategien und erste Schritte, die Ihnen den Einstieg in den Aufbau eines erfolgreichen Krypto-Empfehlungsnetzwerks erleichtern.

Die Kryptolandschaft verstehen

Um ein erfolgreiches Krypto-Imperium aufzubauen, müssen Sie zunächst die Materie verstehen. Kryptowährungen sind dezentrale digitale Währungen, die Mittelsmänner wie Banken überflüssig machen. Bitcoin war die erste und bekannteste Kryptowährung, doch der Markt ist mittlerweile mit Tausenden verschiedener Coins und Token überschwemmt. Um in diesem Bereich erfolgreich zu sein, müssen Sie Folgendes beachten:

Bilden Sie sich weiter: Wissen ist Ihr wertvollstes Gut. Machen Sie sich mit den verschiedenen Arten von Kryptowährungen, der Blockchain-Technologie und den verschiedenen Börsen vertraut, die den Handel ermöglichen.

Wählen Sie die richtige Plattform: Entscheiden Sie sich für eine zuverlässige und sichere Plattform für Ihre Krypto-Investitionen. Achten Sie auf Plattformen, die eine Vielzahl von Kryptowährungen, robuste Sicherheitsfunktionen und benutzerfreundliche Oberflächen bieten.

Bleiben Sie informiert: Der Kryptomarkt ist volatil und entwickelt sich ständig weiter. Verfolgen Sie Branchenneuigkeiten, treten Sie Kryptoforen bei und abonnieren Sie Newsletter, um über Markttrends und regulatorische Änderungen auf dem Laufenden zu bleiben.

Aufbau eines starken Fundaments

Sobald Sie die Grundlagen beherrschen, ist es an der Zeit, den Grundstein für Ihr Krypto-Empfehlungsimperium zu legen. Hier sind die Schritte für eine solide Basis:

Definiere deine Nische: Konzentriere dich auf einen spezifischen Bereich innerhalb des Krypto-Sektors. Ob es sich um eine bestimmte Kryptowährung, einen Nischenmarkt wie DeFi (Decentralized Finance) oder NFTs (Non-Fungible Tokens) handelt – die Definition deiner Nische hilft dir, zielgerichtete und effektive Empfehlungsstrategien zu entwickeln.

Schaffen Sie ein einzigartiges Wertversprechen: Was zeichnet Ihr Empfehlungsprogramm aus? Ermitteln Sie die einzigartigen Vorteile Ihres Netzwerks, seien es exklusive Boni, frühzeitiger Zugriff auf neue Token oder umfassende Schulungsressourcen.

Entwickeln Sie eine Content-Strategie: Content ist im digitalen Zeitalter entscheidend. Erstellen Sie eine Content-Strategie mit Blogbeiträgen, Videos, Webinaren und Social-Media-Updates. Teilen Sie wertvolle Einblicke, Marktanalysen und Tipps für den Erfolg im Kryptobereich.

Gestaltung eines ansprechenden Empfehlungsprogramms

Ein überzeugendes Empfehlungsprogramm ist das Rückgrat Ihres Krypto-Imperiums. So gestalten Sie ein Programm, das Mitglieder anzieht und bindet:

Anreize: Bieten Sie attraktive Anreize sowohl für Werber als auch für Geworbene. Dies können Bonus-Tokens, Cashback oder exklusiver Zugang zu Premium-Funktionen sein.

Benutzerfreundliche Oberfläche: Stellen Sie sicher, dass Ihr Empfehlungsprogramm einfach zu bedienen und zu verstehen ist. Eine reibungslose Benutzererfahrung animiert mehr Menschen zur Teilnahme.

Klare Kommunikation: Kommunizieren Sie die Vorteile einer Mitgliedschaft in Ihrem Netzwerk deutlich. Nutzen Sie visuelle Elemente, Erfahrungsberichte und Erfolgsgeschichten, um die Vorteile einer Teilnahme an Ihrem Empfehlungsprogramm zu veranschaulichen.

Nutzung sozialer Medien und Online-Communities

Im heutigen digitalen Zeitalter spielen soziale Medien und Online-Communities eine entscheidende Rolle beim Aufbau eines Krypto-Imperiums, das auf Empfehlungen basiert. So können Sie diese Plattformen optimal nutzen:

Treten Sie Krypto-Foren bei: Beteiligen Sie sich an Foren wie Reddit, Bitcointalk und anderen Krypto-Communities. Teilen Sie Ihr Wissen, beantworten Sie Fragen und bewerben Sie dezent Ihr Empfehlungsprogramm.

Nutzen Sie soziale Medien: Plattformen wie Twitter, Instagram und LinkedIn eignen sich hervorragend, um Neuigkeiten zu teilen, Gewinnspiele zu veranstalten und mit Ihrer Zielgruppe zu interagieren. Verwenden Sie Hashtags, Umfragen und interaktive Inhalte, um Ihre Reichweite zu erhöhen.

Kooperieren Sie mit Influencern: Arbeiten Sie mit Krypto-Influencern zusammen, die eine große Anhängerschaft haben. Ihre Empfehlung kann die Glaubwürdigkeit und Reichweite Ihres Empfehlungsprogramms deutlich steigern.

Leistungsverfolgung und -analyse

Um den Erfolg Ihres Empfehlungs-Kryptoimperiums zu gewährleisten, ist es unerlässlich, dessen Leistung regelmäßig zu verfolgen und zu analysieren:

Nutzen Sie Analysetools: Setzen Sie Analysetools ein, um die Leistung Ihres Empfehlungsprogramms zu überwachen. Verfolgen Sie Kennzahlen wie Empfehlungsverkehr, Konversionsraten und Nutzerinteraktion.

Feedback einholen: Bitten Sie Ihre Netzwerkmitglieder um Feedback, um deren Erfahrungen zu verstehen und Verbesserungspotenzial zu identifizieren. Nutzen Sie Umfragen, Abstimmungen und Direktnachrichten, um Erkenntnisse zu gewinnen.

Iterativ verbessern: Nutzen Sie die Daten und das Feedback, um Ihre Strategien zu verfeinern. Optimieren Sie Ihr Empfehlungsprogramm kontinuierlich, um dessen Effektivität und Attraktivität zu steigern.

Abschluss

Der Aufbau eines erfolgreichen Empfehlungsnetzwerks im Kryptobereich ist ein dynamisches und lohnendes Unterfangen. Er erfordert fundierte Kenntnisse der Kryptowelt, eine klare Strategie und die kontinuierliche Pflege Ihres Netzwerks. Mit diesen grundlegenden Schritten sind Sie auf dem besten Weg, ein florierendes Empfehlungsnetzwerk aufzubauen, das Sie in der Kryptowelt zu neuen Höhen führen kann.

Seien Sie gespannt auf den zweiten Teil dieses Leitfadens, in dem wir uns eingehender mit fortgeschrittenen Strategien, innovativen Tools und mehr beschäftigen, um Ihr Krypto-Empfehlungsimperium auf die nächste Stufe zu heben.

Willkommen zurück zu unserer Erkundung des Krypto-Empfehlungsnetzwerks! In diesem zweiten Teil tauchen wir in fortgeschrittene Strategien, innovative Tools und Expertentipps ein, die Ihnen helfen, Ihr Netzwerk auszubauen und sein Wachstum zu maximieren. Egal, ob Sie gerade erst anfangen oder Ihre bestehenden Strategien optimieren möchten – diese Erkenntnisse werden Ihr Krypto-Empfehlungsnetzwerk zu neuen Höhen führen.

Erweiterte Überweisungsstrategien

Um im Referral-Crypto-Imperium wirklich erfolgreich zu sein, müssen Sie über grundlegende Taktiken hinausgehen und fortgeschrittene Strategien implementieren, die die Effektivität Ihres Netzwerks deutlich steigern können:

Empfehlungsstufensystem: Führen Sie ein gestaffeltes Empfehlungssystem ein, bei dem Mitglieder je nach Aktivitätsgrad und Anzahl ihrer Empfehlungen höhere Prämien erhalten. Dies fördert die aktive Teilnahme und den Wettbewerbsgeist innerhalb Ihres Netzwerks.

Empfehlungswettbewerbe: Organisieren Sie Empfehlungswettbewerbe mit konkreten Zielen und attraktiven Belohnungen. Dieser spielerische Ansatz kann das Engagement steigern und zu mehr Empfehlungen führen.

Empfehlungspartnerschaften: Kooperieren Sie mit anderen Unternehmen und Plattformen aus dem Kryptobereich, um für beide Seiten vorteilhafte Empfehlungspartnerschaften zu schaffen. Beispielsweise könnten Sie mit einer Kryptobörse zusammenarbeiten, um gemeinsame Empfehlungsanreize anzubieten.

Nutzung innovativer Werkzeuge

Im digitalen Zeitalter kann die Nutzung der richtigen Tools einen entscheidenden Unterschied für den Erfolg Ihres Empfehlungsprogramms ausmachen. Hier sind einige innovative Tools, die Sie in Betracht ziehen sollten:

Empfehlungssoftware: Nutzen Sie spezielle Empfehlungssoftware mit Analyse-, Tracking- und Managementfunktionen. Plattformen wie ReferralCandy und ReferralRocks bieten leistungsstarke Lösungen zur Optimierung Ihres Empfehlungsprogramms.

Marketing-Automatisierung: Setzen Sie Marketing-Automatisierungstools ein, um personalisierte und zeitnahe Nachrichten an Ihr Netzwerk zu senden. Tools wie Mailchimp und HubSpot helfen Ihnen dabei, E-Mail-Kampagnen zu automatisieren und das Engagement zu messen.

Analyseplattformen: Nutzen Sie Analyseplattformen wie Google Analytics und Mixpanel, um tiefere Einblicke in die Performance Ihres Empfehlungsprogramms zu gewinnen. Verfolgen Sie das Nutzerverhalten, Konversionsraten und andere wichtige Kennzahlen, um Ihre Strategien zu optimieren.

Verbesserung der Benutzererfahrung

Ein reibungsloses und angenehmes Nutzererlebnis ist entscheidend für den Erfolg Ihres Krypto-Empfehlungsnetzwerks. So verbessern Sie es:

Benutzerfreundliche Oberfläche: Achten Sie darauf, dass die Oberfläche Ihres Empfehlungsprogramms intuitiv und einfach zu bedienen ist. Ein übersichtliches und benutzerfreundliches Design animiert mehr Menschen zur Teilnahme.

Umfassender Support: Bieten Sie Ihren Netzwerkmitgliedern umfassenden Support. Stellen Sie FAQs, Anleitungen und Live-Chat-Support bereit, um ihnen das Verständnis und die Nutzung Ihres Empfehlungsprogramms zu erleichtern.

Gamifizierung: Integrieren Sie Gamifizierungselemente wie Ranglisten, Abzeichen und Belohnungen, um den Empfehlungsprozess ansprechender und unterhaltsamer zu gestalten.

Erweiterung Ihres Netzwerks

Um Ihr Empfehlungsnetzwerk im Kryptobereich wirklich auszubauen, müssen Sie es kontinuierlich erweitern. Hier sind einige effektive Strategien:

Kooperation mit Influencern: Arbeiten Sie mit bekannten Krypto-Influencern zusammen, um ein breiteres Publikum zu erreichen. Influencer können Ihr Empfehlungsprogramm ihren Followern vorstellen und Ihnen so wertvolle neue Mitglieder gewinnen.

Veranstalten Sie Webinare und Workshops: Organisieren Sie Webinare und Workshops, um potenzielle Mitglieder über die Vorteile Ihres Empfehlungsprogramms zu informieren. Diese Veranstaltungen können auch als Plattform zur Bewerbung Ihres Programms dienen.

Nutzen Sie E-Mail-Marketing: Setzen Sie E-Mail-Marketing-Kampagnen ein, um potenzielle Mitglieder zu erreichen und bestehende Mitglieder zu binden. Personalisieren Sie Ihre E-Mails mit relevanten Inhalten und Anreizen, um Empfehlungen zu fördern.

Messung und Optimierung der Leistung

Kontinuierliche Messung und Optimierung sind unerlässlich für den nachhaltigen Erfolg Ihres Krypto-Empfehlungsnetzwerks. So gelingt es Ihnen effektiv:

Wichtige Kennzahlen verfolgen: Überwachen Sie wichtige Leistungsindikatoren (KPIs) wie Referral-Traffic, Konversionsraten und Nutzerinteraktion. Nutzen Sie diese Kennzahlen, um … Na klar! Hier geht es weiter mit den fortgeschrittenen Strategien für Ihr Referral-Krypto-Imperium.

Fortgeschrittene Analysetechniken

Um Ihr Empfehlungs-Kryptoimperium wirklich optimal auszurichten, ist es unerlässlich, tiefer in fortgeschrittene Analysetechniken einzutauchen:

Prädiktive Analysen: Nutzen Sie prädiktive Analysen, um zukünftige Empfehlungstrends auf Basis historischer Daten vorherzusagen. Tools wie Tableau und Power BI helfen dabei, potenzielle Wachstumsmuster zu visualisieren und vorherzusagen.

A/B-Testing: Führen Sie A/B-Tests mit verschiedenen Empfehlungsstrategien, Marketingbotschaften und Anreizstrukturen durch, um herauszufinden, was am besten funktioniert. Dies kann Ihnen dabei helfen, Ihr Programm für maximale Effektivität zu optimieren.

Maschinelles Lernen: Setzen Sie Algorithmen des maschinellen Lernens ein, um Empfehlungsmuster zu analysieren und vorherzusagen, welche Strategien voraussichtlich die höchsten Renditen erzielen. Dies kann Ihnen helfen, datengestützte Entscheidungen zu treffen und Ihren Ansatz zu optimieren.

Förderung des gesellschaftlichen Engagements

Der Aufbau einer starken Community ist entscheidend für die Langlebigkeit und den Erfolg Ihres Krypto-Empfehlungsimperiums:

Erstellen Sie exklusive Gruppen: Gründen Sie exklusive Online-Gruppen (z. B. private Discord-Kanäle oder Facebook-Gruppen), in denen Mitglieder Einblicke, Tipps und Erfolgsgeschichten austauschen können. Dies fördert das Zugehörigkeitsgefühl und regt zur aktiven Teilnahme an.

Veranstalten Sie AMAs (Ask Me Anything): Organisieren Sie AMA-Sessions mit Branchenexperten, um mit Ihrer Community in Kontakt zu treten. Dies informiert Ihre Mitglieder nicht nur, sondern schafft auch Vertrauen und Glaubwürdigkeit.

Anerkennungsprogramme: Würdigen und belohnen Sie die Top-Performer in Ihrem Netzwerk. Die Hervorhebung erfolgreicher Empfehlungsgeber kann andere motivieren, ihre Aktivitäten zu steigern und weitere Empfehlungen zu generieren.

Rechtliche und Compliance-Überlegungen

Wenn Ihr Empfehlungs-Kryptoimperium wächst, ist es unerlässlich, die gesetzlichen und regulatorischen Anforderungen einzuhalten:

Informieren Sie sich über die geltenden Bestimmungen: Halten Sie sich über die Rechtslage für Kryptowährungen und Empfehlungsprogramme in verschiedenen Ländern auf dem Laufenden. Konsultieren Sie Rechtsexperten, um die Einhaltung der lokalen Gesetze sicherzustellen.

Transparenz: Informieren Sie Ihr Netzwerk transparent über alle Änderungen an Ihrem Empfehlungsprogramm, Ihren Nutzungsbedingungen oder rechtlichen Vorgaben. Das schafft Vertrauen und hält Ihre Mitglieder auf dem Laufenden.

Datensicherheit: Implementieren Sie robuste Datenschutzmaßnahmen, um die persönlichen Daten Ihrer Mitglieder zu schützen. Die Einhaltung von Datenschutzbestimmungen wie der DSGVO (Datenschutz-Grundverordnung) ist unerlässlich.

Abschluss

Der Aufbau und die Erweiterung eines erfolgreichen Krypto-Empfehlungsnetzwerks erfordert strategische Planung, technologische Innovation, Community-Engagement und die Einhaltung gesetzlicher Bestimmungen. Durch den Einsatz fortschrittlicher Strategien, modernster Tools und einer lebendigen Community lässt sich ein leistungsstarkes und nachhaltiges Empfehlungsnetzwerk schaffen, das in der dynamischen Kryptowelt erfolgreich ist.

Während Sie Ihr Netzwerk weiterentwickeln und ausbauen, denken Sie daran: Der Schlüssel zum Erfolg liegt in kontinuierlichem Lernen, Anpassungsfähigkeit und echtem Engagement in Ihrem Netzwerk. Wir wünschen Ihnen weiterhin viel Erfolg in der Welt der Krypto-Empfehlungen!

Sollten Sie weitere Fragen haben oder zusätzliche Informationen benötigen, zögern Sie nicht, mich zu kontaktieren. Ich stehe Ihnen jederzeit gerne zur Seite.

Erschließen Sie Ihr Verdienstpotenzial Blockchain als leistungsstarkes Einkommensinstrument

Zukunftsprognosen – Vorhersage des nächsten Blue-Chip-LRT-Protokolls für 2026