Sicherheitsüberprüfung von DePIN-Hardware – Eine Reise in die Zukunft dezentraler Infrastruktur

Sicherheitsüberprüfung von DePIN-Hardware: Eine Reise in die Zukunft dezentraler Infrastrukturen

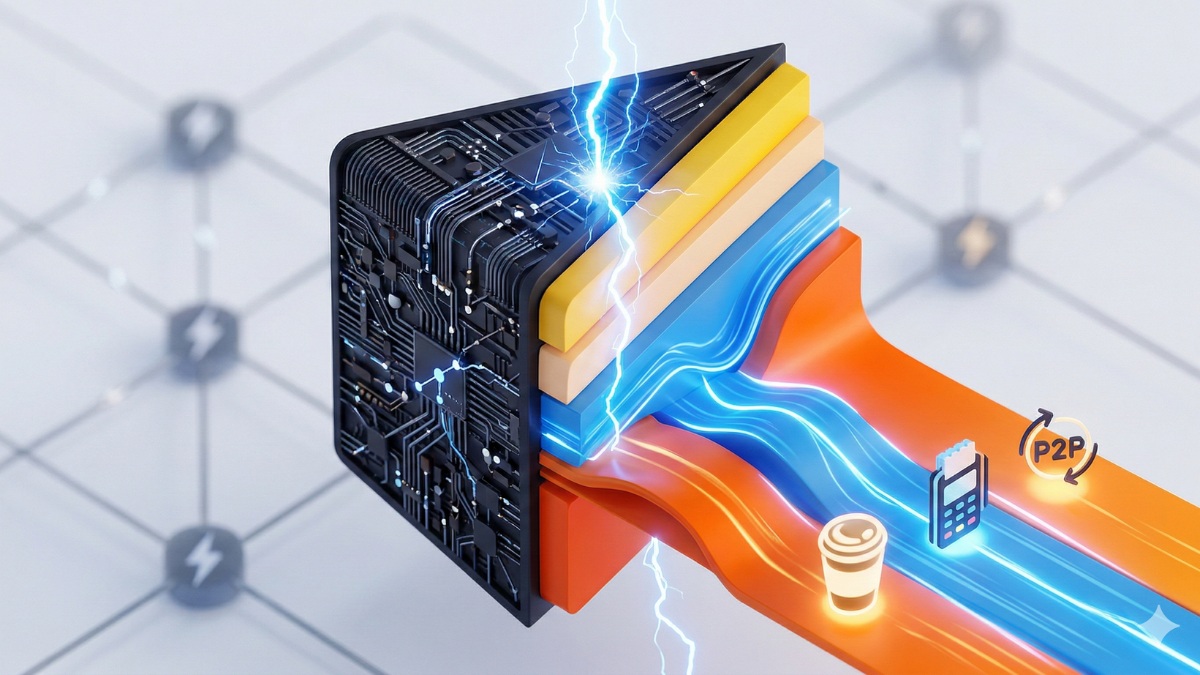

In der sich stetig wandelnden Technologielandschaft etablieren sich dezentrale physische Infrastrukturnetzwerke (DePIN) als Rückgrat der dezentralen Infrastruktur der nächsten Generation. Anders als traditionelle zentralisierte Systeme basiert DePIN auf einem Netzwerk verteilter Hardware-Ressourcen, die nach dezentralen Prinzipien arbeiten und so Transparenz, Sicherheit und Ausfallsicherheit gewährleisten. Dieser Wandel demokratisiert nicht nur den Zugang zur Infrastruktur, sondern bringt auch neue Sicherheitsherausforderungen mit sich, die sorgfältige Prüfungen erfordern.

DePIN basiert im Kern auf einer Vielzahl physischer Ressourcen – wie Energiestationen, Rechenzentren und Speichereinheiten –, die autonom und kooperativ arbeiten. Diese Ressourcen, oft als Knoten bezeichnet, tragen zum Netzwerk bei und profitieren von ihm. Die Sicherheit dieser Knoten ist von höchster Bedeutung, da jede Kompromittierung zu erheblichen Störungen, finanziellen Verlusten und einem Vertrauensbruch gegenüber den Nutzern führen kann. Dieser Artikel beleuchtet die komplexe Welt der Sicherheitsprüfung von DePIN-Hardware und untersucht die Methoden, Werkzeuge und Best Practices, die die Integrität und Ausfallsicherheit dieser dezentralen Netzwerke gewährleisten.

Das DePIN-Ökosystem verstehen

Um die Sicherheitslandschaft von DePIN zu verstehen, ist es unerlässlich, die grundlegenden Elemente des Ökosystems zu begreifen. DePIN-Netzwerke umfassen typischerweise:

Knoten: Die Hardwarekomponenten, die das Rückgrat des Netzwerks bilden. Diese reichen von einfachen Sensoren bis hin zu komplexen Rechenzentren. Blockchain: Die zugrundeliegende Technologie, die vertrauenslose Transaktionen und Konsens zwischen den Knoten ermöglicht. Smart Contracts: Selbstausführende Verträge, deren Vertragsbedingungen direkt im Code verankert sind und verschiedene Prozesse automatisieren.

Die dezentrale Struktur von DePIN bedeutet, dass keine einzelne Instanz das Netzwerk kontrolliert, wodurch es zwar von Natur aus resistent gegen zentralisierte Angriffe ist, aber robuste Sicherheitsmaßnahmen zum Schutz vor verteilten Bedrohungen erfordert.

Wichtige Sicherheitsbedenken bei DePIN

Der dezentrale Ansatz von DePIN birgt sowohl Chancen als auch Herausforderungen. Hier einige der wichtigsten Sicherheitsbedenken:

Hardware-Schwachstellen: Knoten sind physische Geräte, die anfällig für Manipulation, Beschädigung oder Ausnutzung sein können. Die Sicherheit dieser Geräte zu gewährleisten ist entscheidend, um unbefugten Zugriff zu verhindern und die Integrität des Netzwerks sicherzustellen.

Risiken in der Lieferkette: Die Herstellung und der Einsatz von DePIN-Knoten bergen potenzielle Sicherheitslücken, falls manipulierte Komponenten in das Netzwerk gelangen. Um diese Risiken zu minimieren, sind strenge Audits der Lieferkette erforderlich.

Netzwerkangriffe: DePIN-Netzwerke sind anfällig für verschiedene Angriffsvektoren, darunter Denial-of-Service-Angriffe (DoS), bei denen Knoten überlastet oder deaktiviert werden, und Sybil-Angriffe, bei denen Angreifer mehrere Identitäten erstellen, um ungebührlichen Einfluss auf das Netzwerk zu erlangen.

Datenschutz: Da DePIN-Knoten häufig sensible Daten erfassen und verarbeiten, ist die Gewährleistung der Vertraulichkeit und Integrität dieser Daten von entscheidender Bedeutung. Verschlüsselung und sichere Datenverarbeitungsverfahren müssen daher konsequent umgesetzt werden.

Prüfungsmethoden

Die Überprüfung der Hardware-Sicherheit von DePIN erfordert einen vielschichtigen Ansatz, der sowohl technische als auch verfahrenstechnische Methoden umfasst:

Physische Sicherheitsbewertungen: Durchführung gründlicher Inspektionen der Knotenpunkte zur Identifizierung potenzieller physischer Schwachstellen. Dies umfasst die Überprüfung auf Anzeichen von Manipulation, die Sicherstellung sicherer Aufbewahrungsmethoden und die Verifizierung der Integrität der Hardwarekomponenten.

Lieferkettenverifizierung: Die Implementierung strenger Protokolle zur Überprüfung der Echtheit und Sicherheit der in der Knotenfertigung verwendeten Komponenten. Dies kann Audits durch Dritte, Zertifizierungsverfahren und die kontinuierliche Überwachung der Lieferkettenaktivitäten umfassen.

Netzwerksicherheitsanalyse: Einsatz fortschrittlicher Netzwerküberwachungstools zur Erkennung von Anomalien, unberechtigten Zugriffsversuchen und potenziellen Angriffsvektoren. Dies umfasst sowohl passive Überwachung als auch aktives Scannen zur Identifizierung von Schwachstellen.

Smart-Contract-Audits: Angesichts der Rolle von Smart Contracts im DePIN-Betrieb sind strenge Audits dieser Verträge unerlässlich. Dies umfasst die Überprüfung des Codes auf Schwachstellen, die Sicherstellung der korrekten Implementierung von Sicherheitsprotokollen und die Verifizierung der Integrität der Konsensmechanismen.

Red-Team-Übungen: Simulation von Angriffen auf das DePIN-Netzwerk zur Identifizierung und Behebung potenzieller Sicherheitslücken. Dieser proaktive Ansatz trägt dazu bei, das Netzwerk gegen reale Bedrohungen zu stärken.

Werkzeuge und Technologien

Bei der Überprüfung der Hardware-Sicherheit von DePIN spielen verschiedene Tools und Technologien eine entscheidende Rolle:

Blockchain-Explorer: Diese Tools bieten Einblicke in Blockchain-Transaktionen und helfen Prüfern, die Bewegung von Vermögenswerten zu verfolgen und verdächtige Aktivitäten zu identifizieren.

Netzwerküberwachungssoftware: Moderne Netzwerküberwachungstools bieten Echtzeit-Einblicke in den Netzwerkverkehr und helfen so, potenzielle Sicherheitslücken und Leistungsprobleme zu erkennen.

Hardware-Sicherheitsmodule (HSMs): HSMs bieten sichere Umgebungen für kryptografische Operationen und gewährleisten so die Vertraulichkeit und Integrität sensibler Daten.

Blockchain-Forensik-Tools: Diese Tools helfen bei der Analyse von Blockchain-Daten, um Sicherheitsvorfälle zu identifizieren und zu untersuchen.

Bewährte Verfahren für die DePIN-Sicherheit

Um in DePIN-Netzwerken eine hohe Sicherheit zu gewährleisten, ist die Einhaltung bewährter Verfahren unerlässlich. Hier einige wichtige Empfehlungen:

Regelmäßige Audits: Durchführung regelmäßiger Sicherheitsaudits, um Schwachstellen proaktiv zu identifizieren und zu beheben.

Kontinuierliche Überwachung: Implementierung von Systemen zur kontinuierlichen Überwachung, um Sicherheitsvorfälle in Echtzeit zu erkennen und darauf zu reagieren.

Benutzerschulung: Aufklärung der Benutzer über bewährte Sicherheitspraktiken und die Wichtigkeit der Aufrechterhaltung der Sicherheit ihrer Knoten.

Notfallpläne: Entwicklung und regelmäßige Aktualisierung von Notfallplänen zur effektiven Bewältigung und Minderung von Sicherheitsvorfällen.

Zusammenarbeit: Förderung der Zusammenarbeit zwischen den Beteiligten, darunter Knotenbetreiber, Entwickler und Prüfer, um Informationen und bewährte Verfahren auszutauschen.

Die Zukunft der DePIN-Sicherheit

Mit dem Wachstum und der Weiterentwicklung von DePIN-Netzwerken steigt die Bedeutung robuster Sicherheitsmaßnahmen. Zukünftige Fortschritte in der Sicherheitstechnologie, kombiniert mit innovativen Prüfmethoden, spielen eine entscheidende Rolle beim Schutz dieser Netzwerke. Die Integration von künstlicher Intelligenz und maschinellem Lernen in Sicherheitsaudits verspricht eine verbesserte Erkennung und Abwehr potenzieller Bedrohungen und bietet somit ausgefeiltere und effizientere Sicherheitslösungen.

Zusammenfassend lässt sich sagen, dass die Überprüfung der Hardware-Sicherheit von DePINs ein komplexes, aber unerlässliches Unterfangen ist, das die Integrität und Widerstandsfähigkeit dezentraler Infrastrukturnetzwerke gewährleistet. Durch das Verständnis der besonderen Herausforderungen und die Anwendung strenger Prüfmethoden können die Beteiligten diese Netzwerke vor einer Vielzahl von Bedrohungen schützen und so den Weg für eine sichere und dezentrale Zukunft ebnen.

Überprüfung der Hardware-Sicherheit von DePIN: Eine Reise in die Zukunft dezentraler Infrastruktur (Fortsetzung)

Wenn wir tiefer in die Feinheiten der DePIN-Hardware-Sicherheit eintauchen, ist es entscheidend, die fortschrittlichen Konzepte und Spitzentechnologien zu erforschen, die die Zukunft dieses aufstrebenden Gebiets prägen.

Neue Sicherheitstechnologien

Quantenresistente Kryptographie: Mit den Fortschritten im Quantencomputing könnten traditionelle kryptographische Verfahren angreifbar werden. Quantenresistente Kryptographie bietet eine vielversprechende Lösung und gewährleistet die Datensicherheit auch im Umgang mit Quantencomputern.

Identitätsverifizierung auf Blockchain-Basis: Der Einsatz von Blockchain zur Identitätsverifizierung kann die Sicherheit erheblich verbessern, indem ein dezentrales und manipulationssicheres System zur Überprüfung der Identität von Benutzern bereitgestellt wird, wodurch das Risiko von Betrug und Identitätsdiebstahl verringert wird.

Dezentrale Zugriffskontrollsysteme: Fortschrittliche Zugriffskontrollsysteme, die die Blockchain-Technologie nutzen, können sicherstellen, dass nur autorisierte Benutzer Zugriff auf bestimmte Knoten und Daten haben, wodurch die allgemeine Sicherheit des Netzwerks verbessert wird.

Fortgeschrittene Prüfungstechniken

Verhaltensanalyse: Durch den Einsatz von Algorithmen des maschinellen Lernens zur Analyse des Verhaltens von Knoten und des Netzwerkverkehrs lassen sich Anomalien identifizieren, die auf eine Sicherheitslücke hindeuten können. Die Verhaltensanalyse ermöglicht einen proaktiven Sicherheitsansatz, indem sie Muster erkennt, die vom Normalbetrieb abweichen.

Prädiktive Bedrohungsmodellierung: Bei der prädiktiven Bedrohungsmodellierung werden datengestützte Ansätze verwendet, um potenzielle Sicherheitsbedrohungen und Schwachstellen vorherzusehen. Durch die Analyse historischer Daten und die Identifizierung von Trends können Prüfer Strategien entwickeln, um diese Bedrohungen abzuwehren, bevor sie sich manifestieren.

Forensische Blockchain-Analyse: Fortschrittliche forensische Verfahren, angewendet auf Blockchain-Daten, können helfen, den Ursprung von Sicherheitsvorfällen zurückzuverfolgen, Angreifer zu identifizieren und die verwendeten Angriffsmethoden zu verstehen. Dies kann maßgeblich zur Entwicklung effektiverer Gegenmaßnahmen beitragen.

Kollaborative Sicherheitsframeworks

Dezentrale Sicherheitsräte: Die Einrichtung dezentraler Sicherheitsräte mit Vertretern verschiedener Sektoren kann die Zusammenarbeit und den Informationsaustausch fördern. Diese Räte können an der Entwicklung standardisierter Sicherheitsprotokolle und bewährter Verfahren für DePIN-Netzwerke arbeiten.

Open-Source-Sicherheitsprojekte: Die Förderung von Open-Source-Sicherheitsprojekten kann die Entwicklung von Sicherheitstools und -protokollen demokratisieren. Durch die Schaffung eines kollaborativen Umfelds kann die Sicherheits-Community gemeinsam Schwachstellen beheben und das gesamte Sicherheitsökosystem verbessern.

Öffentlich-private Partnerschaften: Die Zusammenarbeit zwischen dem öffentlichen und dem privaten Sektor kann zur Entwicklung robuster Sicherheitsrahmen führen. Diese Partnerschaften können die Stärken beider Sektoren nutzen, um umfassende Sicherheitslösungen zu schaffen, die den besonderen Herausforderungen von DePIN-Netzwerken gerecht werden.

Regulatorische Überlegungen

Mit zunehmender Verbreitung von DePIN-Netzwerken gewinnen regulatorische Aspekte immer mehr an Bedeutung. Die Einhaltung regulatorischer Rahmenbedingungen bei gleichzeitiger Wahrung des dezentralen Charakters dieser Netzwerke stellt besondere Herausforderungen dar. Zu den wichtigsten Aspekten gehören:

Datenschutzbestimmungen: Die Einhaltung von Datenschutzbestimmungen wie der DSGVO ist entscheidend für den Schutz der Nutzerdaten und die Aufrechterhaltung des Vertrauens in DePIN-Netzwerke.

Einhaltung der Anti-Geldwäsche-Vorschriften (AML): Die Implementierung von AML-Maßnahmen zur Verhinderung des Missbrauchs von DePIN-Netzwerken für illegale Aktivitäten ist unerlässlich. Dies erfordert robuste Überwachungs- und Meldemechanismen.

Sicherheitsstandards: Die Entwicklung und Einhaltung von Sicherheitsstandards, die die Integrität, Verfügbarkeit und Vertraulichkeit von DePIN-Netzwerken gewährleisten, ist von entscheidender Bedeutung. Diese Standards sollten regelmäßig aktualisiert werden, um aufkommenden Bedrohungen zu begegnen.

Anwendungsbeispiele und Fallstudien aus der Praxis

Um die praktische Anwendung von DePIN-Hardware-Sicherheitsaudits zu veranschaulichen, betrachten wir einige Beispiele aus der Praxis:

Fallstudie: Energienetz DePIN-Netzwerk

Die digitale Revolution hat eine Ära eingeläutet, in der Vermögensbildung nicht mehr auf traditionelle Vermögenswerte und klassische Jobs beschränkt ist. Im Zentrum dieser Transformation steht die Blockchain-Technologie, ein dezentrales, unveränderliches Registersystem, das die Art und Weise, wie wir Transaktionen durchführen, investieren und verdienen, grundlegend verändert. Für viele mag der Begriff „Blockchain-Einnahmen“ Bilder von komplexen Algorithmen, volatilen Märkten und vielleicht einem Hauch von Mystik hervorrufen. Die Realität ist jedoch viel zugänglicher und bietet vielfältige Möglichkeiten, Einkommen zu generieren und digitales Vermögen aufzubauen. Dieser Artikel möchte Blockchain-Einnahmen verständlicher machen, die komplexen Konzepte in einfache Bestandteile zerlegen und die verschiedenen Wege aufzeigen, die Ihnen offenstehen.

Im Kern ist die Blockchain eine verteilte Datenbank, die über ein Netzwerk von Computern gemeinsam genutzt wird. Jeder „Block“ in der Kette enthält einen Datensatz mit Transaktionen und ist nach dem Hinzufügen praktisch unveränderlich. Diese inhärente Sicherheit und Transparenz bilden die Grundlage für ihr Ertragspotenzial. Man kann sie sich als digitales Register vorstellen, das für alle im Netzwerk einsehbar ist, aber von keiner einzelnen Instanz kontrolliert wird. Diese dezentrale Struktur macht Zwischenhändler überflüssig und ermöglicht so schnellere, günstigere und sicherere Transaktionen.

Eine der frühesten und bekanntesten Methoden, mit Blockchain Geld zu verdienen, ist das Mining von Kryptowährungen. In Proof-of-Work-Systemen (PoW) wie Bitcoin lösen Miner mithilfe leistungsstarker Computer komplexe mathematische Aufgaben. Der erste Miner, dem die Lösung gelingt, fügt den nächsten Transaktionsblock zur Blockchain hinzu und wird mit neu geschaffener Kryptowährung und Transaktionsgebühren belohnt. Obwohl die anfänglichen Investitionen in Hardware und Stromkosten beträchtlich sein können, ist Mining für diejenigen, die Zugang zu günstigem Strom und effizienter Ausrüstung haben, ein lukratives Geschäft. Es ist jedoch wichtig zu beachten, dass die Schwierigkeit des Minings mit der Zeit steigt, da immer mehr Miner dem Netzwerk beitreten und neuere, energieeffizientere Konsensmechanismen an Bedeutung gewinnen.

Dies führt uns zu Proof-of-Stake (PoS), einer energieeffizienteren Alternative zu Proof-of-Work (PoW). In PoS-Systemen setzen die Teilnehmer ihre bestehenden Kryptowährungen ein, anstatt Rechenleistung zu investieren, um Transaktionen zu validieren und das Netzwerk zu sichern. Validatoren werden anhand der Menge der eingesetzten Kryptowährung ausgewählt, um neue Blöcke zu erstellen. Je mehr Kryptowährung eingesetzt wird, desto höher sind die Chancen, ausgewählt zu werden und Belohnungen zu erhalten, die typischerweise in Form von Transaktionsgebühren und neu ausgegebenen Coins erfolgen. Staking bietet vielen einen leichteren Einstieg, da keine teure Hardware benötigt wird. Es ist vergleichbar mit dem Verdienen von Zinsen auf digitale Vermögenswerte und bietet somit ein passives Einkommen. Viele Plattformen und Börsen ermöglichen Staking und machen die Teilnahme dadurch relativ einfach.

Neben Mining und Staking hat das Blockchain-Ökosystem innovative Wege zur Einkommensgenerierung hervorgebracht. Yield Farming und Liquiditätsbereitstellung im Rahmen von DeFi-Protokollen (Decentralized Finance) erfreuen sich zunehmender Beliebtheit. DeFi bezeichnet Finanzanwendungen, die auf Blockchain-Technologie basieren und darauf abzielen, traditionelle Finanzdienstleistungen ohne Zwischenhändler anzubieten. Beim Yield Farming leihen Nutzer ihre Krypto-Assets an DeFi-Protokolle, die diese Assets dann für Handel, Kreditvergabe und -aufnahme nutzen. Im Gegenzug erhalten die Nutzer Belohnungen, oft in Form des nativen Tokens des Protokolls, zuzüglich Transaktionsgebühren. Liquiditätsbereitstellung beinhaltet das Einzahlen von Kryptowährungspaaren auf einer dezentralen Börse (DEX), um den Handel zu ermöglichen. Liquiditätsanbieter erhalten einen Anteil der durch dieses Handelspaar generierten Gebühren. Obwohl diese Methoden hohe Renditen ermöglichen können, bergen sie auch höhere Risiken, darunter Schwachstellen in Smart Contracts, impermanente Verluste (ein spezifisches Risiko der Liquiditätsbereitstellung) und Marktvolatilität. Ein umfassendes Verständnis der jeweiligen Protokolle und eine sorgfältige Due-Diligence-Prüfung sind daher unerlässlich.

Das Aufkommen von Non-Fungible Tokens (NFTs) hat Kreativen und Sammlern völlig neue Möglichkeiten eröffnet. NFTs sind einzigartige digitale Assets, die das Eigentum an digitalen oder physischen Objekten repräsentieren und auf einer Blockchain gespeichert sind. Künstler können ihre digitalen Werke als NFTs erstellen und direkt an ein globales Publikum verkaufen, wodurch traditionelle Galerien und Zwischenhändler umgangen werden. Sammler können diese einzigartigen digitalen Assets kaufen, verkaufen und tauschen, wobei die Blockchain Authentizität und Herkunft gewährleistet. Neben der Kunst werden NFTs auch zur Repräsentation von virtuellem Land in Metaverses, In-Game-Gegenständen, Musik und sogar digitalen Sammlerstücken verwendet. Obwohl der NFT-Markt erhebliche Schwankungen aufweist, hat er die Landschaft des digitalen Eigentums und der Kreativwirtschaft grundlegend verändert und bietet sowohl Kreativen die Möglichkeit, ihre Werke zu monetarisieren, als auch Investoren die Chance, von digitaler Knappheit zu spekulieren.

Ein weiterer wichtiger Bereich für Blockchain-Einnahmen sind Play-to-Earn-Spiele (P2E). Diese Blockchain-basierten Spiele ermöglichen es Spielern, Kryptowährung oder NFTs zu verdienen, indem sie am Spiel teilnehmen, Quests abschließen oder Kämpfe gewinnen. Der Wert dieser Spielgegenstände kann dann in der realen Welt realisiert werden, indem sie auf Marktplätzen verkauft werden. Während einige P2E-Spiele ein beträchtliches Verdienstpotenzial bieten, konzentrieren sich andere eher auf den Unterhaltungswert. Es ist wichtig, P2E-Spiele mit einer ausgewogenen Perspektive zu betrachten und den Spielspaß zu genießen, gleichzeitig aber auch das finanzielle Gewinnpotenzial zu berücksichtigen.

Für technisch versierte Menschen bieten sich schließlich vielfältige Möglichkeiten in der Blockchain-Entwicklung und -Beratung. Die Nachfrage nach qualifizierten Entwicklern, die Smart Contracts, dezentrale Anwendungen (dApps) und Blockchain-Infrastruktur erstellen können, ist hoch. Unternehmen suchen aktiv nach Experten, die sie bei der Integration der Blockchain-Technologie in ihre bestehenden Geschäftsmodelle unterstützen oder völlig neue Blockchain-basierte Lösungen entwickeln. Dies kann freiberufliche Tätigkeit, eine Festanstellung oder sogar die Gründung eines eigenen Blockchain-Unternehmens umfassen.

Das Verständnis der zugrundeliegenden Technologie ist keine unüberwindbare Hürde. Auch wenn die Fachbegriffe zunächst abschreckend wirken mögen, sind die Kernprinzipien von Dezentralisierung, Kryptografie und verteilten Ledgern relativ leicht zu verstehen. In Teil zwei werden wir uns eingehender damit befassen, wie Sie diese Verdienstmöglichkeiten nutzen, Risiken managen und eine nachhaltige Strategie für Ihr digitales Vermögen entwickeln können.

Aufbauend auf den vielfältigen Möglichkeiten, die im ersten Teil vorgestellt wurden, erfordert der Weg zu Blockchain-Einnahmen einen strategischen Ansatz, die Bereitschaft zum kontinuierlichen Lernen und ein gesundes Bewusstsein für die damit verbundenen Risiken. Vereinfacht heißt nicht mühelos, sondern Komplexes verständlich und umsetzbar machen. Lassen Sie uns gemeinsam herausfinden, wie Sie sich in dieser dynamischen Landschaft effektiv bewegen und Ihr digitales Vermögenspotenzial voll ausschöpfen können.

Der erste entscheidende Schritt für alle, die mit Blockchain Geld verdienen möchten, ist Bildung und Recherche. Bevor Sie Kapital investieren, sollten Sie die jeweilige Technologie, das Whitepaper des Projekts, das Team und die Community genau verstehen. Wenn Sie beispielsweise Mining in Betracht ziehen, recherchieren Sie die Rentabilität verschiedener Kryptowährungen, die Stromkosten in Ihrer Region und die Hardwareanforderungen. Falls Sie sich für Staking interessieren, sollten Sie die Sperrfristen, die damit verbundenen Risiken der gewählten Blockchain und die Plattform, die Sie für das Staking nutzen werden, verstehen. Im Bereich DeFi sollten Sie Konzepte wie impermanenten Verlust, Smart-Contract-Risiken und die Tokenomics der verwendeten Protokolle verstehen. Der Blockchain-Bereich ist dynamisch, und täglich entstehen neue Projekte und Innovationen. Sich auf dem Laufenden zu halten ist nicht nur vorteilhaft, sondern unerlässlich für fundierte Entscheidungen. Seriöse Krypto-Nachrichtenportale, Bildungsplattformen und Community-Foren sind dabei wertvolle Informationsquellen.

Risikomanagement ist von größter Bedeutung. Der Kryptowährungsmarkt ist für seine Volatilität bekannt. Die Preise können innerhalb kurzer Zeiträume dramatisch schwanken. Daher ist es ratsam, nur Kapital zu investieren oder anzulegen, dessen Verlust man sich leisten kann. Diversifizierung ist eine weitere wichtige Strategie. Anstatt alles auf eine Karte zu setzen, sollten Sie Ihre Investitionen auf verschiedene Kryptowährungen, Blockchain-Plattformen und Verdienstmethoden verteilen. Dies kann helfen, Verluste zu minimieren, falls ein bestimmter Vermögenswert oder eine bestimmte Strategie hinter den Erwartungen zurückbleibt. Bei DeFi empfiehlt es sich, seriöse, geprüfte Smart Contracts zu nutzen und mit kleineren Beträgen zu beginnen, um ein Gefühl für die damit verbundenen Risiken zu bekommen. Seien Sie stets vorsichtig bei unrealistisch hohen Renditen, da diese oft auf höhere Risiken oder sogar Betrug hindeuten.

Sicherheit ist unerlässlich. Ihre digitalen Vermögenswerte sind genauso gefährdet wie Ihr physisches Vermögen, wenn sie nicht geschützt werden. Das bedeutet: Verwenden Sie starke, einzigartige Passwörter, aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA) für alle Ihre Konten und seien Sie wachsam gegenüber Phishing-Angriffen und Malware. Bei größeren Beständen empfiehlt sich die Verwendung von Hardware-Wallets – physischen Geräten, die Ihre privaten Schlüssel offline speichern und sie dadurch besonders resistent gegen Online-Hacking machen. Machen Sie sich mit dem Unterschied zwischen Custodial- und Non-Custodial-Wallets vertraut. Non-Custodial-Wallets geben Ihnen die volle Kontrolle über Ihre privaten Schlüssel, aber auch die volle Verantwortung für deren Sicherheit. Geben Sie Ihre privaten Schlüssel oder Seed-Phrasen niemals an Dritte weiter.

Der Einstieg in die Welt der Kryptowährungen beginnt oft mit der Einrichtung einer Wallet. Es gibt verschiedene Arten, darunter mobile Wallets, Desktop-Wallets, Web-Wallets und Hardware-Wallets. Wählen Sie eine, die Ihren Bedürfnissen und Sicherheitsvorgaben entspricht. Sobald Sie eine Wallet haben, benötigen Sie Kryptowährung, üblicherweise über eine seriöse Kryptobörse. Börsen fungieren als Marktplätze, auf denen Sie verschiedene digitale Assets mit herkömmlichen Währungen kaufen, verkaufen und tauschen können. Recherchieren Sie sorgfältig und wählen Sie eine etablierte, sichere Börse, die die gewünschten Assets anbietet.

Für diejenigen, die sich für Staking interessieren, besteht der Prozess typischerweise darin, eine Kryptowährung auszuwählen, die Staking unterstützt (z. B. Ethereum 2.0, Cardano, Solana), diese in einer kompatiblen Wallet oder auf einer Börse zu halten, die Staking-Dienste anbietet, und dann die Coins an einen Validator zu delegieren oder zu sperren. Die Belohnungen werden dann regelmäßig ausgeschüttet. Einige Plattformen bieten „Liquid Staking“ an, bei dem Sie eine tokenisierte Repräsentation Ihrer gestakten Vermögenswerte erhalten, sodass Sie diese weiterhin in anderen DeFi-Anwendungen verwenden und gleichzeitig Staking-Belohnungen verdienen können.

Die Nutzung von DeFi erfordert etwas mehr technisches Verständnis. Sie interagieren in der Regel über eine webbasierte Oberfläche mit DeFi-Protokollen, die mit Ihrer Krypto-Wallet (wie MetaMask) verbunden ist. Gängige Aktionen sind das Einzahlen von Vermögenswerten in Liquiditätspools, das Verleihen von Vermögenswerten an ein Kreditprotokoll oder die Teilnahme an Governance-Aktivitäten. Überprüfen Sie immer die offizielle Website eines DeFi-Protokolls, bevor Sie Ihre Wallet verbinden, und beginnen Sie mit kleinen Beträgen, um die Funktionsweise und die Risiken zu verstehen.

Bei NFTs kann man durch die Erstellung von Inhalten oder durch Investitionen Geld verdienen. Kreative können ihre Kunstwerke, Musik oder andere digitale Inhalte auf NFT-Marktplätzen (wie OpenSea oder Rarible) anbieten. Investoren können NFTs in der Erwartung kaufen, dass ihr Wert im Laufe der Zeit steigt, oder sie mit Gewinn weiterverkaufen. Es ist entscheidend, die Marktnachfrage, den Ruf des Künstlers, den Nutzen des NFTs (falls vorhanden) und die anfallenden Transaktionskosten (Gasgebühren auf der Blockchain) zu verstehen.

Bei Spielen, bei denen man durch Spielen Geld verdienen kann, besteht die anfängliche Investition beispielsweise im Kauf von Spielgegenständen oder Charakteren. Das Verdienstpotenzial ergibt sich aus dem Spielen selbst und dem anschließenden Verkauf von Spielgegenständen oder Token. Analysieren Sie die Spielökonomie und die Stimmung in der Community, um die langfristige Rentabilität des Spiels als Einnahmequelle und nicht nur als Unterhaltungsmedium einzuschätzen.

Langfristige Perspektive ist der Schlüssel zu erfolgreichen Blockchain-Investitionen. Schnelle Gewinne sind zwar möglich, doch der Aufbau nachhaltigen digitalen Vermögens erfordert oft mehr Geduld. Investieren Sie in Projekte mit soliden Fundamentaldaten und klaren Anwendungsfällen und passen Sie Ihr Portfolio regelmäßig an. Die Blockchain-Revolution steht noch am Anfang, und obwohl es Höhen und Tiefen geben wird, verspricht die zugrundeliegende Technologie, viele Aspekte unseres Lebens und unserer Wirtschaft grundlegend zu verändern. Indem Sie sich informieren, Risiken klug managen, Sicherheit priorisieren und strategisch denken, können Sie das Potenzial der Blockchain effektiv nutzen, um Ihre Einnahmen zu vereinfachen und Ihr digitales Vermögen aufzubauen. Die Möglichkeiten sind enorm, und mit dem richtigen Wissen und der richtigen Herangehensweise ist Ihr digitales Vermögenspotenzial zum Greifen nah.

Die Goldgrube erschließen Monetarisierung der Blockchain-Technologie

Bitcoin-Absicherung über L2 USDT – Die Zukunft des Bitcoin-Schutzes mit Layer-2-Lösungen gestalten