Sichern Sie sich Ihre finanzielle Zukunft Die Blockchain-Vermögensformel enthüllt_1_2

Der Wind des finanziellen Wandels weht nicht nur, er entfacht einen Wirbelsturm. Im Zentrum dieses Wandels steht ein Konzept, das unsere Wahrnehmung und den Aufbau von Vermögen grundlegend verändern wird: die Blockchain-Vermögensformel. Zu lange haben uns traditionelle Finanzsysteme an Intermediäre, intransparente Prozesse und oft begrenzte Möglichkeiten gebunden. Doch die Blockchain-Technologie hat diese Paradigmen gesprengt und bietet eine dezentrale, transparente und bemerkenswert leistungsstarke Alternative. Es geht hier nicht nur um Bitcoin oder digitale Währungen, sondern um einen fundamentalen Wandel in der Architektur der Vermögensbildung und -verwaltung. Das Verständnis der Blockchain-Vermögensformel ist Ihr Schlüssel zu einer Zukunft voller finanzieller Möglichkeiten.

Im Kern ist die Blockchain-Vermögensformel ein vielschichtiger Ansatz, der die Stärken der Blockchain-Technologie nutzt, um Vermögen aufzubauen, zu sichern und zu vermehren. Es handelt sich nicht um eine Wunderlösung, sondern um ein Zusammenspiel von Prinzipien und Anwendungen, die synergistisch wirken. Die erste Säule dieser Formel ist die Dezentralisierung. Traditionelle Finanzinstitutionen verlassen sich auf zentrale Instanzen – Banken, Regierungen, Börsen –, um Transaktionen zu validieren und Vermögenswerte zu verwalten. Dies schafft potenzielle Schwachstellen und führt zu Gebühren und Kontrollmechanismen. Die Blockchain hingegen verteilt die Macht auf ein Netzwerk von Teilnehmern. Das bedeutet, dass keine einzelne Instanz einseitig Datensätze ändern oder den Zugriff verweigern kann. Für die Vermögensbildung bedeutet dies mehr Autonomie. Stellen Sie sich vor, Sie besitzen Ihre Vermögenswerte direkt, mit einem verifizierbaren, unveränderlichen und weltweit zugänglichen Eigentumsnachweis. Das ist kein unrealistischer Traum, sondern die Realität, die die Blockchain bietet. Dieses dezentrale Eigentum beseitigt die Gatekeeper und ermöglicht es Einzelpersonen, an Märkten und Anlageklassen teilzunehmen, die zuvor exklusiv waren. Stellen Sie sich Bruchteilseigentum an Immobilien, Kunst oder sogar geistigem Eigentum vor, das durch Tokenisierung auf einer Blockchain zugänglich und überprüfbar wird. Die damit einhergehende Sicherheit ist beispiellos. Ihre digitalen Schlüssel sind Ihr Tresor, und solange Sie diese sicher verwahren, sind Ihre Vermögenswerte vor traditionellen Risiken wie Bankenpleiten oder dem Zusammenbruch von Institutionen geschützt.

Die zweite entscheidende Komponente ist Transparenz und Unveränderlichkeit. Jede Transaktion auf einer öffentlichen Blockchain wird in einem verteilten Register aufgezeichnet und ist für alle Teilnehmer einsehbar. Obwohl die Identitäten der Teilnehmer pseudonymisiert sein können, ist der Vermögensfluss nachvollziehbar und transparent. Diese Transparenz ist ein wirksames Mittel gegen Betrug und Manipulation. Für Anleger bedeutet dies einen beispiellosen Einblick in die Marktentwicklung und die Integrität der Vermögenswerte. Sobald eine Transaktion bestätigt und der Blockchain hinzugefügt wurde, kann sie weder geändert noch gelöscht werden. Diese Unveränderlichkeit gewährleistet die Integrität Ihrer Finanzdaten und die Historie Ihrer Vermögenswerte. Dies ist entscheidend für den langfristigen Vermögensaufbau; Sie können sich darauf verlassen, dass Ihre Eigentumsverhältnisse und Ihre Transaktionshistorie dauerhaft und manipulationssicher sind. Diese Eigenschaft stärkt zudem das Vertrauen, da die Parteien Transaktionen durchführen können, ohne sich unbedingt zu kennen, und sich stattdessen auf die überprüfbare Integrität der Blockchain verlassen.

Drittens setzt die Blockchain-Vermögensformel auf Programmierbarkeit. Blockchains sind nicht nur digitale Register, sondern auch Plattformen für Smart Contracts. Diese selbstausführenden Verträge sind direkt im Code verankert. Sie führen Aktionen automatisch aus, sobald vordefinierte Bedingungen erfüllt sind, wodurch Intermediäre überflüssig werden und die Betriebskosten sinken. Für den Vermögensaufbau eröffnet dies unzählige Möglichkeiten. Man denke an automatisierte Dividendenauszahlungen direkt in die digitale Geldbörse, dezentrale Kreditplattformen, bei denen Zinsen automatisch berechnet und verteilt werden, oder Versicherungen, die bei nachweisbaren Ereignissen automatisch Leistungen erbringen. Diese Programmierbarkeit ermöglicht die Entwicklung komplexer Finanzinstrumente und automatisierter Vermögensaufbaustrategien, die sowohl effizient als auch sicher sind. Sie versetzt Einzelpersonen in die Lage, maßgeschneiderte Finanzlösungen zu erstellen, die ihren individuellen Bedürfnissen und Zielen entsprechen.

Die vierte Säule ist die Tokenisierung. Dabei werden reale oder digitale Vermögenswerte als digitale Token auf einer Blockchain abgebildet. Dies umfasst alles von traditionellen Wertpapieren wie Aktien und Anleihen bis hin zu alternativen Vermögenswerten wie Kunst, Immobilien und sogar Treuepunkten. Die Tokenisierung demokratisiert den Zugang zu Investitionen. So kann beispielsweise eine Immobilie im Wert von Millionen in Tausende erschwingliche Anteile tokenisiert werden, wodurch ein breiteres Spektrum an Anlegern teilhaben kann. Diese erhöhte Liquidität und Zugänglichkeit kann Nachfrage und Bewertung steigern. Darüber hinaus ermöglicht die Tokenisierung Bruchteilseigentum und macht so zuvor unzugängliche Vermögenswerte realisierbar. Sie optimiert auch den Vermögenstransfer und macht Handel und Abwicklung schneller und effizienter, oft nahezu in Echtzeit, im Vergleich zu den Tagen oder Wochen, die es auf traditionellen Märkten dauern kann. Dieser reibungslose Transfer ist ein Wendepunkt für Anlagestrategien und Kapitalallokation.

Letztlich basiert die Blockchain-Vermögensformel auf Community- und Netzwerkeffekten. Viele Blockchain-Projekte leben von starken, engagierten Communities. Diese kollektive Beteiligung sichert nicht nur das Netzwerk, sondern fördert auch Innovation und Akzeptanz. Je mehr Menschen ein Blockchain-Netzwerk oder eine dezentrale Anwendung (dApp) nutzen, desto höher sind deren Wert und Nutzen für alle Beteiligten. Dieser Netzwerkeffekt ist ein starker Wachstumsmotor. Für Einzelpersonen bedeutet dies, Teil eines wachsenden Ökosystems zu sein, mit der Möglichkeit, beizutragen, zusammenzuarbeiten und vom gemeinsamen Wachstum zu profitieren. Ob die Teilnahme an dezentralen autonomen Organisationen (DAOs), die Projekte steuern, die Mitarbeit an der Open-Source-Blockchain-Entwicklung oder einfach die frühe Nutzung einer vielversprechenden neuen dApp – der Community-Aspekt verstärkt das Potenzial für Vermögensbildung durch gemeinsamen Erfolg und kollektive Innovation. Dieser Gemeinschaftsgeist ist ein Kennzeichen der Blockchain-Revolution und eine starke Kraft beim Aufbau dezentralen Vermögens.

Indem Sie diese fünf Säulen – Dezentralisierung, Transparenz und Unveränderlichkeit, Programmierbarkeit, Tokenisierung und Community – verstehen und integrieren, beginnen Sie, das tiefgreifende Potenzial der Blockchain-Vermögensformel zu erfassen. Sie ist eine Einladung, die traditionellen Grenzen des Finanzwesens zu verlassen und eine Zukunft zu gestalten, in der Vermögen zugänglicher, sicherer und stärker mit individueller Autonomie im Einklang steht. Diese Formel ist nicht nur ein theoretisches Konstrukt, sondern ein praktischer Leitfaden für den Erfolg in der sich wandelnden digitalen Wirtschaft. Im Folgenden werden wir genauer darauf eingehen, wie diese Prinzipien in konkrete Strategien zum Vermögensaufbau und -erhalt umgesetzt werden und Sie so befähigen, entscheidende Schritte in Richtung finanzieller Unabhängigkeit zu unternehmen.

Nachdem wir die Grundpfeiler der Blockchain-Vermögensformel erkundet haben, wollen wir uns nun mit ihrer praktischen Anwendung und ihrem transformativen Potenzial für Ihre finanzielle Zukunft auseinandersetzen. Es geht hier nicht um spekulativen Handel oder das Verfolgen kurzlebiger Trends, sondern um den Aufbau eines robusten, widerstandsfähigen und wachsenden Vermögensportfolios im digitalen Zeitalter, geleitet von den Prinzipien der Dezentralisierung, Transparenz, Programmierbarkeit, Tokenisierung und Community. Die Blockchain-Vermögensformel bietet Ihnen einen Fahrplan, und das Verständnis ihrer praktischen Bestandteile ist Ihr nächster entscheidender Schritt zur finanziellen Freiheit.

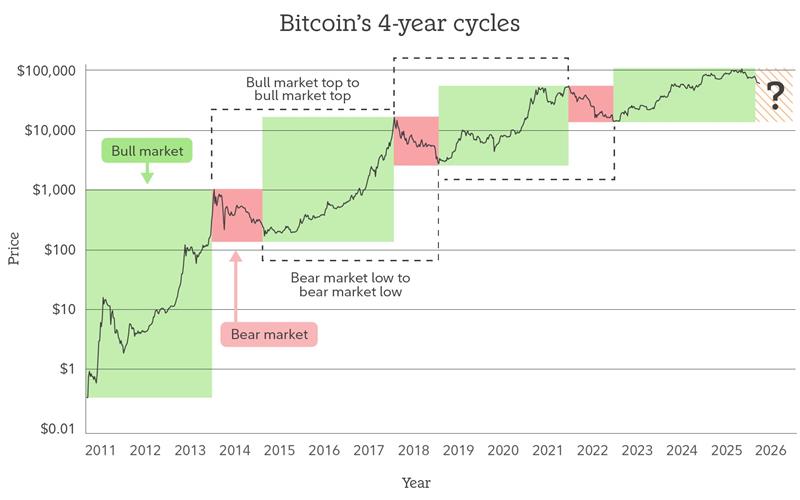

Eine der direktesten Möglichkeiten, vom Blockchain-Vermögensmodell zu profitieren, ist die Investition in Kryptowährungen und deren Staking. Kryptowährungen gelten zwar oft als der volatilste Aspekt der Blockchain, doch das Verständnis der zugrundeliegenden Technologie und der langfristigen Vision verschiedener Projekte kann zu erheblichem Vermögensaufbau führen. Anstatt Kryptowährungen als reine Spekulationsobjekte zu betrachten, sollten sie als digitale Vermögenswerte mit inhärentem Nutzen und Potenzial für Netzwerkwachstum gesehen werden. Projekte mit soliden technologischen Grundlagen, klaren Anwendungsfällen und aktiven Entwicklergemeinschaften sind eher in der Lage, Marktschwankungen zu überstehen und im Laufe der Zeit an Wert zu gewinnen. Der „Vermögensaufbau“ besteht hier nicht nur im Kursanstieg, sondern auch im passiven Einkommen, das durch Staking generiert wird. Viele Kryptowährungen nutzen Proof-of-Stake (PoS)-Konsensmechanismen, die es Inhabern ermöglichen, ihre Coins zu „staking“, um den Netzwerkbetrieb zu unterstützen und im Gegenzug Belohnungen zu erhalten. Dies ist vergleichbar mit dem Erhalten von Zinsen auf Ersparnisse, jedoch mit potenziell höheren Renditen und dem zusätzlichen Vorteil, dezentrale Netzwerke zu unterstützen. Die Diversifizierung über verschiedene Kryptowährungen, das Verständnis ihrer jeweiligen Ökosysteme und die Einnahme einer langfristigen Perspektive sind entscheidend, um diesen Aspekt des Modells zu nutzen.

Über direkte Kryptowährungsbestände hinaus fördert die Blockchain Wealth Formula die Chancen dezentraler Finanzdienstleistungen (DeFi). DeFi ist ein Oberbegriff für Finanzanwendungen, die auf Blockchain-Technologie basieren und darauf abzielen, traditionelle Finanzdienstleistungen ohne Zwischenhändler zu ermöglichen. Dazu gehören Kreditplattformen, dezentrale Börsen (DEXs), Yield Farming und Liquiditätsbereitstellung. Durch die Interaktion mit diesen dApps können Sie passives Einkommen erzielen, Kapital beschaffen und Vermögenswerte effizienter und oft kostengünstiger als im traditionellen Finanzwesen handeln. Beispielsweise können Sie durch die Einzahlung Ihrer Stablecoins in ein Kreditprotokoll Zinsen verdienen. Die Bereitstellung von Liquidität für eine DEX kann Ihnen Handelsgebühren einbringen. Diese DeFi-Protokolle nutzen Smart Contracts, um diese Prozesse zu automatisieren und so Transparenz und Sicherheit zu gewährleisten. Entscheidend ist hierbei die sorgfältige Prüfung – das Verständnis der Risiken, die mit jedem Protokoll, dem zugrunde liegenden Smart-Contract-Code und dem potenziellen vorübergehenden Liquiditätsverlust verbunden sind. Für diejenigen jedoch, die bereit sind, sich in diesem Bereich zurechtzufinden, bietet DeFi beispiellose Möglichkeiten zur Ertragsgenerierung und finanziellen Innovation und verkörpert damit direkt die Säulen „Programmierbarkeit“ und „Dezentralisierung“ der Formel.

Nicht-fungible Token (NFTs) und der Besitz digitaler Vermögenswerte stellen einen weiteren wichtigen Bereich innerhalb der Blockchain-basierten Vermögensbildung dar. Ursprünglich durch digitale Kunst bekannt geworden, entwickeln sich NFTs zu einem Mechanismus zur Verifizierung des Eigentums an einer Vielzahl digitaler und sogar physischer Vermögenswerte. Dazu gehören einzigartige digitale Sammlerstücke, In-Game-Gegenstände, virtuelle Immobilien im Metaverse, Musikrechte und sogar Echtheitszertifikate für physische Produkte. Der Wert von NFTs beruht auf ihrer Einzigartigkeit, ihrer nachweisbaren Knappheit und dem Potenzial für Lizenzgebühren aus Weiterverkäufen, die durch die Unveränderlichkeit und Transparenz der Blockchain abgesichert sind. Mit dem Wachstum des Metaverse und der digitalen Wirtschaft wird der Besitz und Handel wertvoller digitaler Vermögenswerte, die durch NFTs repräsentiert werden, immer wichtiger. Dieser Aspekt der Vermögensbildung greift direkt auf die Säule der Tokenisierung zurück und macht einzigartige Objekte im digitalen Raum handelbar und wertvoll. Darüber hinaus stärkt er die Position von Kreativen, indem er neue Wege zur Monetarisierung und zur direkten Interaktion mit ihrem Publikum eröffnet.

Die Blockchain-Vermögensformel lässt sich auch auf dezentrale autonome Organisationen (DAOs) und Community-Governance übertragen. DAOs sind Blockchain-basierte Organisationen, die über Smart Contracts funktionieren und von Token-Inhabern verwaltet werden. Durch den Besitz des nativen Tokens eines Projekts erhalten Sie häufig Stimmrechte bei Vorschlägen zur Entwicklung, Finanzverwaltung und zukünftigen Ausrichtung. Die Teilnahme an DAOs ermöglicht es Ihnen, nicht nur zum Wachstum vielversprechender Projekte beizutragen, sondern auch von deren Erfolg durch gemeinsame Governance und potenzielle Token-Wertsteigerungen zu profitieren. Diese Säule der „Community- und Netzwerkeffekte“ ist entscheidend: Die aktive Teilnahme an einer DAO kann Einblicke in neue Trends ermöglichen, wertvolle Kontakte knüpfen und Ihre finanziellen Interessen mit den gemeinsamen Zielen eines dezentralen Ökosystems in Einklang bringen. Es geht darum, Vermögen nicht nur durch passives Investieren aufzubauen, sondern durch aktive Teilnahme und Beiträge zu Netzwerken, an die Sie glauben.

Die Blockchain-Vermögensformel legt besonderen Wert auf Sicherheit und Selbstverwaltung. In einer dezentralen Welt sind Ihre privaten Schlüssel Ihre ultimative finanzielle Sicherheit. Das bedeutet, die Verantwortung für die sichere Aufbewahrung Ihrer digitalen Vermögenswerte selbst zu übernehmen, anstatt sie Dritten anzuvertrauen. Der Umgang mit Hardware-Wallets, die sichere Verwendung Ihrer Seed-Phrasen und die Anwendung bewährter Verfahren für digitale Sicherheit sind daher unerlässlich. Dieser Wechsel von verwahrungsbasierten zu nicht-verwahrungsbasierten Lösungen ist ein Eckpfeiler finanzieller Souveränität. Auch wenn es etwas Einarbeitungszeit erfordert, ist die Möglichkeit, die volle Kontrolle über Ihr Vermögen zu haben – frei von den Risiken zentralisierter Plattformen – ein grundlegender Vorteil der Blockchain-Vermögensformel. Es geht darum, Vertrauen in sich selbst und die Technologie aufzubauen, anstatt in intransparente Institutionen. Diese Selbstverwaltung stärkt die Prinzipien der Dezentralisierung und ermöglicht es jedem Einzelnen, seine finanzielle Zukunft selbst in die Hand zu nehmen.

Zusammenfassend lässt sich sagen, dass die Blockchain-Vermögensformel kein statisches Regelwerk, sondern ein dynamisches Rahmenwerk zur Navigation durch die sich wandelnde Finanzwelt darstellt. Indem Sie in Kryptowährungen investieren und diese staken, sich mit DeFi auseinandersetzen, NFTs und den Besitz digitaler Vermögenswerte erkunden, an DAOs teilnehmen und der Selbstverwahrung Priorität einräumen, wenden Sie aktiv die Prinzipien an, die die Vermögensbildung grundlegend verändern. Diese Formel ist eine Einladung in eine Ära größerer finanzieller Autonomie, Transparenz und Chancen, in der Sie nicht nur Teilnehmer, sondern Gestalter Ihres eigenen Vermögensaufbaus sind. Die Zukunft der Finanzen ist da, und das Verständnis der Blockchain-Vermögensformel ist Ihr Schlüssel, um ihr immenses Potenzial zu erschließen.

Die Rolle von White-Hat-Hackern bei der Sicherung des Web3-Ökosystems

In der sich ständig wandelnden digitalen Welt hat das Aufkommen von Web3 ein neues Feld für Innovation und Vernetzung eröffnet. Im Zentrum dieser Revolution steht die Blockchain-Technologie, die eine dezentrale, transparente und sichere Plattform für vielfältige Anwendungen bietet. Doch mit großer Macht geht große Verantwortung einher, und die Sicherheit dieses neuen Ökosystems ist von höchster Bedeutung. Hier kommen die White-Hat-Hacker ins Spiel – die stillen Helden, die unermüdlich daran arbeiten, die Web3-Landschaft zu schützen.

Den White-Hat-Hacker verstehen

White-Hat-Hacker sind ethische Hacker, die ihre Fähigkeiten zum Guten und nicht zum Bösen einsetzen. Im Gegensatz zu ihren bösartigen Gegenstücken, den sogenannten Black-Hat-Hackern, arbeiten White-Hat-Hacker mit Genehmigung und zielen darauf ab, Schwachstellen in Systemen, Anwendungen und Netzwerken aufzudecken. Ihr Hauptziel ist es, Organisationen und Einzelpersonen beim Schutz vor Cyberbedrohungen zu unterstützen.

Im Kontext von Web3 spielen White-Hat-Hacker eine entscheidende Rolle für die Integrität, Sicherheit und Vertrauenswürdigkeit dezentraler Anwendungen (dApps), Smart Contracts und Blockchain-Netzwerke. Sie setzen verschiedene Techniken ein, um Schwachstellen aufzudecken, die von Angreifern ausgenutzt werden könnten, und stärken so die Web3-Infrastruktur.

Die Bedeutung von White-Hat-Hacking in Web3

Die dezentrale Struktur von Web3 birgt besondere Sicherheitsherausforderungen. Im Gegensatz zu traditionellen zentralisierten Systemen basieren dezentrale Netzwerke auf Open-Source-Code und Peer-to-Peer-Kommunikation, wodurch sie anfälliger für verschiedene Angriffe sind. White-Hat-Hacker schließen diese Lücke, indem sie ihr Fachwissen zur Verbesserung der Sicherheit von Web3-Technologien einsetzen.

1. Smart-Contract-Audits

Smart Contracts sind selbstausführende Verträge, deren Bedingungen direkt im Code verankert sind. Sie bilden die Grundlage vieler Web3-Anwendungen, sind aber nicht immun gegen Sicherheitslücken. White-Hat-Hacker führen gründliche Prüfungen von Smart Contracts durch, um Fehler, logische Schwachstellen und potenzielle Sicherheitslücken aufzudecken. Diese Prüfungen sind entscheidend, um Angriffe wie Reentrancy-Angriffe, Integer-Überläufe und unberechtigten Zugriff zu verhindern.

Der berüchtigte DAO-Hack im Jahr 2016, der zu einem Verlust in Millionenhöhe führte, verdeutlichte beispielsweise die dringende Notwendigkeit strenger Sicherheitsmaßnahmen für Smart Contracts. Seitdem verlässt sich die Community zunehmend auf White-Hat-Hacker, um die Sicherheit von Smart Contracts zu überprüfen und zu verbessern.

2. Penetrationstest

Penetrationstests, auch Pentesting genannt, simulieren Cyberangriffe auf ein System, um Schwachstellen aufzudecken. Seriöse Hacker nutzen verschiedene Tools und Techniken, um Penetrationstests auf Web3-Plattformen, Netzwerken und Anwendungen durchzuführen. Dieser Prozess hilft, Sicherheitslücken zu erkennen, die von Angreifern ausgenutzt werden könnten, sodass Entwickler diese beheben können, bevor sie missbraucht werden können.

Penetrationstests sind insbesondere im Web3-Bereich von entscheidender Bedeutung, da die Folgen einer Sicherheitsverletzung katastrophal sein und zu erheblichen finanziellen und Reputationsschäden führen können.

3. Bug-Bounty-Programme

Viele Web3-Projekte und -Plattformen haben Bug-Bounty-Programme eingerichtet, um White-Hat-Hacker zu motivieren, Sicherheitslücken zu finden und zu melden. Diese Programme belohnen ethische Hacker, die Sicherheitslücken entdecken und verantwortungsvoll melden. Bug-Bounty-Programme sind zu einem Eckpfeiler der Web3-Sicherheit geworden und fördern ein kollaboratives Umfeld, in dem Sicherheitsforscher und Entwickler gemeinsam die Sicherheit dezentraler Systeme verbessern.

Projekte wie Ethereum, Polkadot und verschiedene DeFi-Plattformen haben erfolgreich Bug-Bounty-Programme implementiert, was zur Identifizierung und Behebung zahlreicher kritischer Sicherheitslücken geführt hat.

4. Sicherheitsforschung und -ausbildung

Auch ethische Hacker leisten durch Forschung und Weiterbildung einen wichtigen Beitrag zur breiteren Sicherheitsgemeinschaft. Indem sie Forschungsergebnisse, Whitepaper und Tutorials veröffentlichen, teilen sie ihr Wissen mit Entwicklern, Nutzern und anderen Sicherheitsexperten. Diese Informationsverbreitung trägt dazu bei, eine besser informierte und wachsamere Web3-Community aufzubauen, die potenzielle Bedrohungen erkennen und abwehren kann.

Sicherheitsforscher arbeiten häufig mit akademischen Einrichtungen, Branchenexperten und Regierungsbehörden zusammen, um neue Sicherheitsprotokolle und -standards für das Web3-Ökosystem zu entwickeln.

Die Herausforderungen für White-Hat-Hacker

Während White-Hat-Hacker eine entscheidende Rolle bei der Sicherung des Web3-Ökosystems spielen, stehen sie bei ihrem Bestreben, Schwachstellen zu identifizieren und zu beheben, vor mehreren Herausforderungen.

1. Mit den rasanten technologischen Fortschritten Schritt halten

Der Web3-Bereich zeichnet sich durch rasante Innovationen und technologische Fortschritte aus. White-Hat-Hacker müssen ihre Fähigkeiten und ihr Wissen kontinuierlich aktualisieren, um mit den neuen Technologien und Angriffsmethoden Schritt zu halten. Diese ständige Weiterbildung kann zwar anspruchsvoll sein, ist aber unerlässlich für die Sicherheit von Web3-Systemen.

2. Die Navigation durch rechtliche und ethische Grenzen

Ethisches Hacking bewegt sich in einem komplexen rechtlichen und ethischen Umfeld. White-Hat-Hacker müssen sicherstellen, dass sie vor dem Testen eines Systems über die erforderliche Autorisierung verfügen und die rechtlichen Rahmenbedingungen der Cybersicherheit einhalten. Um sich in diesem Spannungsfeld zurechtzufinden, ist ein tiefes Verständnis der rechtlichen Bestimmungen und ethischen Richtlinien unerlässlich.

3. Sicherheit und Benutzerfreundlichkeit im Gleichgewicht halten

Eine der größten Herausforderungen für ethische Hacker besteht darin, das richtige Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit zu finden. Robuste Sicherheitsmaßnahmen sind zwar unerlässlich, doch übermäßig komplexe oder umständliche Sicherheitsprotokolle können Nutzer abschrecken und die Akzeptanz von Web3-Technologien behindern. Daher müssen ethische Hacker eng mit Entwicklern zusammenarbeiten, um sowohl effektive als auch benutzerfreundliche Sicherheitsmaßnahmen zu implementieren.

Die Zukunft des White-Hat-Hackings in Web3

Mit dem anhaltenden Wachstum und der Weiterentwicklung von Web3 wird die Rolle von White-Hat-Hackern immer wichtiger. Die Zukunft des White-Hat-Hackings im Web3-Ökosystem ist vielversprechend, da mehrere Trends und Entwicklungen die Landschaft prägen.

1. Verbesserte Zusammenarbeit und Bürgerbeteiligung

Die Zukunft der Web3-Sicherheit wird voraussichtlich von verstärkter Zusammenarbeit und einem stärkeren Engagement der Community geprägt sein. White-Hat-Hacker, Entwickler und Sicherheitsforscher werden weiterhin zusammenarbeiten, um Schwachstellen zu identifizieren und zu beheben und so eine Kultur der gemeinsamen Verantwortung und kollektiven Sicherheit zu fördern.

2. Fortschritte bei Sicherheitstechnologien

Technologische Fortschritte werden die Zukunft des ethischen Hackings maßgeblich prägen. Innovationen in der Blockchain-Technologie, Kryptografie und Cybersicherheitstools bieten ethischen Hackern neue Methoden und Werkzeuge, um Schwachstellen aufzudecken und zu beheben. Diese Fortschritte steigern die Effizienz und Effektivität ethischer Hacking-Aktivitäten.

3. Stärkerer Fokus auf Nutzeraufklärung und Sensibilisierung

Mit dem Wachstum des Web3-Ökosystems wird der Fokus verstärkt auf die Aufklärung und Sensibilisierung der Nutzer liegen. White-Hat-Hacker und Sicherheitsforscher spielen dabei eine entscheidende Rolle, indem sie Nutzern bewährte Sicherheitspraktiken vermitteln und ihnen helfen, die Bedeutung des Schutzes ihrer digitalen Assets und persönlichen Daten zu verstehen.

Abschluss

White-Hat-Hacker sind für die Sicherheit und Integrität des Web3-Ökosystems unverzichtbar. Durch ihre sorgfältigen Audits, Penetrationstests und Bug-Bounty-Programme helfen sie, Schwachstellen zu identifizieren und zu beheben und so die Sicherheit und das Vertrauen von Nutzern und Stakeholdern zu gewährleisten. Trotz der Herausforderungen, denen sie sich stellen müssen, machen sie ihr unermüdliches Streben nach Wissen und ihr Engagement für ethisches Hacking zu den Hütern des dezentralen Webs.

In der stetig wachsenden digitalen Welt wird sich die Rolle von ethischen Hackern weiterentwickelt, angetrieben durch technologische Fortschritte und das Engagement für kollektive Sicherheit. Mit dem Wachstum und der Reife von Web3 werden die Beiträge dieser ethischen Hacker wichtiger denn je sein und den Weg für eine sichere und erfolgreiche dezentrale Zukunft ebnen.

Die Rolle von White-Hat-Hackern bei der Sicherung des Web3-Ökosystems

In der sich ständig wandelnden digitalen Welt hat das Aufkommen von Web3 ein neues Feld für Innovation und Vernetzung eröffnet. Im Zentrum dieser Revolution steht die Blockchain-Technologie, die eine dezentrale, transparente und sichere Plattform für vielfältige Anwendungen bietet. Doch mit großer Macht geht große Verantwortung einher, und die Sicherheit dieses neuen Ökosystems ist von höchster Bedeutung. Hier kommen die White-Hat-Hacker ins Spiel – die stillen Helden, die unermüdlich daran arbeiten, die Web3-Landschaft zu schützen.

White-Hat-Hacker: Die Wächter von Web3

White-Hat-Hacker, auch ethische Hacker genannt, sind Experten, die ihre technischen Fähigkeiten nutzen, um Sicherheitslücken in Systemen, Anwendungen und Netzwerken zu identifizieren und zu beheben. Im Gegensatz zu Black-Hat-Hackern, die diese Schwachstellen für böswillige Zwecke ausnutzen, arbeiten White-Hat-Hacker mit Genehmigung und haben das Ziel, die Sicherheit und Integrität digitaler Systeme zu verbessern.

Im Kontext von Web3 spielen White-Hat-Hacker eine entscheidende Rolle für die Sicherheit und Zuverlässigkeit dezentraler Anwendungen, Smart Contracts und Blockchain-Netzwerke. Ihr Fachwissen und ihr Engagement sind maßgeblich für die Stärkung der Web3-Infrastruktur gegen Cyberbedrohungen.

1. Die Kunst der Smart-Contract-Sicherheit

Smart Contracts sind selbstausführende Verträge, deren Bedingungen direkt im Code verankert sind. Sie bilden die Grundlage vieler Web3-Anwendungen und sind für das Funktionieren dezentraler Plattformen unerlässlich. Allerdings sind auch Smart Contracts nicht immun gegen Sicherheitslücken. White-Hat-Hacker führen gründliche Prüfungen von Smart Contracts durch, um potenzielle Sicherheitsrisiken zu identifizieren und zu minimieren.

Diese Audits umfassen die Überprüfung des Codes auf häufige Schwachstellen wie Reentrancy-Angriffe, Integer-Überläufe und unberechtigten Zugriff. Durch die Identifizierung und Behebung dieser Probleme tragen White-Hat-Hacker dazu bei, Angriffe zu verhindern, die die Integrität und Sicherheit von Smart Contracts gefährden könnten.

Beispielsweise entdeckte im Jahr 2020 ein ethischer Hacker eine kritische Sicherheitslücke in einem populären DeFi-Protokoll, die es Angreifern ermöglicht hätte, Gelder von der Plattform abzuzweigen. Der Hacker meldete die Sicherheitslücke verantwortungsvoll, woraufhin die Entwickler einen Patch implementierten und die Sicherheit des Protokolls verbesserten.

2. Die Bedeutung von Penetrationstests

Penetrationstests, auch Pentesting genannt, sind simulierte Cyberangriffe auf ein System, um Schwachstellen aufzudecken. Seriöse Hacker nutzen verschiedene Tools und Techniken, um Penetrationstests auf Web3-Plattformen, Netzwerken und Anwendungen durchzuführen. Dieser Prozess hilft, Sicherheitslücken aufzudecken, die von Angreifern ausgenutzt werden könnten, sodass Entwickler diese beheben können, bevor sie missbraucht werden können.

Penetrationstests sind im Web3-Bereich besonders wichtig, da die Folgen einer Sicherheitslücke katastrophal sein und erhebliche finanzielle und Reputationsschäden verursachen können. Durch das Aufspüren und Beheben von Schwachstellen mittels Penetrationstests tragen ethische Hacker maßgeblich zur Stabilität und Sicherheit von Web3-Systemen bei.

3. Die Macht von Bug-Bounty-Programmen

Bug-Bounty-Programme sind ein wesentlicher Bestandteil der Web3-Sicherheit und fördern ein kollaboratives Umfeld, in dem ethische Hacker und Entwickler gemeinsam die Sicherheit dezentraler Systeme verbessern. Diese Programme belohnen ethische Hacker, die Sicherheitslücken entdecken und verantwortungsvoll melden.

Viele Web3-Projekte und -Plattformen haben Bug-Bounty-Programme eingerichtet, um ethische Hacker zu motivieren, Sicherheitslücken zu finden und zu melden. Durch finanzielle Anreize ermutigen diese Programme Sicherheitsforscher, Zeit und Fachwissen in die Identifizierung und Behebung potenzieller Bedrohungen zu investieren.

Das Ethereum-Projekt hat beispielsweise mehrere Bug-Bounty-Programme durchgeführt, die zur Identifizierung und Behebung zahlreicher kritischer Sicherheitslücken geführt haben. Diese Programme haben maßgeblich zur Verbesserung der Sicherheit von Ethereum und des gesamten Web3-Ökosystems beigetragen.

4. Wegweisende Sicherheitsforschung und -ausbildung

Auch ethische Hacker leisten durch Forschung und Weiterbildung einen wichtigen Beitrag zur breiteren Sicherheitsgemeinschaft. Indem sie Forschungsergebnisse, Whitepaper und Tutorials veröffentlichen, teilen sie ihr Wissen mit Entwicklern, Nutzern und anderen Sicherheitsexperten. Diese Informationsverbreitung trägt dazu bei, eine besser informierte und wachsamere Web3-Community aufzubauen, die potenzielle Bedrohungen erkennen und abwehren kann.

Sicherheitsforscher arbeiten häufig mit akademischen Einrichtungen, Branchenexperten und Regierungsbehörden zusammen, um neue Sicherheitsprotokolle und -standards für das Web3-Ökosystem zu entwickeln. Ihre Beiträge sind von unschätzbarem Wert für die Gestaltung einer sicheren und widerstandsfähigen Web3-Landschaft.

Die Herausforderungen für White-Hat-Hacker

Während White-Hat-Hacker eine entscheidende Rolle bei der Sicherung des Web3-Ökosystems spielen, stehen sie bei ihrem Bestreben, Schwachstellen zu identifizieren und zu beheben, vor mehreren Herausforderungen.

1. Mit den rasanten technologischen Fortschritten Schritt halten

Der Web3-Bereich zeichnet sich durch rasante Innovationen und technologische Fortschritte aus. White-Hat-Hacker müssen ihre Fähigkeiten und ihr Wissen kontinuierlich aktualisieren, um mit den neuen Technologien und Angriffsmethoden Schritt zu halten. Diese ständige Weiterbildung kann zwar anspruchsvoll sein, ist aber unerlässlich für die Sicherheit von Web3-Systemen.

2. Die Navigation durch rechtliche und ethische Grenzen

Ethisches Hacking bewegt sich in einem komplexen rechtlichen und ethischen Umfeld. White-Hat-Hacker müssen sicherstellen, dass sie vor dem Testen eines Systems über die erforderliche Autorisierung verfügen und die rechtlichen Rahmenbedingungen der Cybersicherheit einhalten. Um sich in diesem Spannungsfeld zurechtzufinden, ist ein tiefes Verständnis der rechtlichen Bestimmungen und ethischen Richtlinien unerlässlich.

3. Sicherheit und Benutzerfreundlichkeit im Gleichgewicht halten

Eine der größten Herausforderungen für ethische Hacker besteht darin, das richtige Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit zu finden. Robuste Sicherheitsmaßnahmen sind zwar unerlässlich, doch übermäßig komplexe oder umständliche Sicherheitsprotokolle können Nutzer abschrecken und die Akzeptanz von Web3-Technologien behindern. Daher müssen ethische Hacker eng mit Entwicklern zusammenarbeiten, um sowohl effektive als auch benutzerfreundliche Sicherheitsmaßnahmen zu implementieren.

Die Zukunft des White-Hat-Hackings in Web3

Mit dem anhaltenden Wachstum und der Weiterentwicklung von Web3 wird die Rolle von White-Hat-Hackern immer wichtiger. Die Zukunft des White-Hat-Hackings im Web3-Ökosystem ist vielversprechend, da mehrere Trends und Entwicklungen die Landschaft prägen.

1. Verbesserte Zusammenarbeit und Bürgerbeteiligung

Die Zukunft der Web3-Sicherheit wird voraussichtlich von verstärkter Zusammenarbeit und einem stärkeren Engagement der Community geprägt sein. White-Hat-Hacker, Entwickler und Sicherheitsforscher werden weiterhin zusammenarbeiten, um Schwachstellen zu identifizieren und zu beheben und so eine Kultur der gemeinsamen Verantwortung und kollektiven Sicherheit zu fördern.

2. Fortschritte bei Sicherheitstechnologien

Technologische Fortschritte werden die Zukunft des ethischen Hackings maßgeblich prägen. Innovationen in der Blockchain-Technologie, Kryptografie und Cybersicherheitstools bieten ethischen Hackern neue Methoden und Werkzeuge, um Schwachstellen aufzudecken und zu beheben. Diese Fortschritte steigern die Effizienz und Effektivität ethischer Hacking-Aktivitäten.

3. Stärkerer Fokus auf Nutzeraufklärung und Sensibilisierung

Mit dem Wachstum des Web3-Ökosystems wird der Fokus verstärkt auf die Aufklärung und Sensibilisierung der Nutzer liegen. White-Hat-Hacker und Sicherheitsforscher spielen dabei eine entscheidende Rolle, indem sie Nutzern bewährte Sicherheitspraktiken vermitteln und ihnen helfen, die Bedeutung des Schutzes ihrer digitalen Assets und persönlichen Daten zu verstehen.

Abschluss

White-Hat-Hacker sind für die Sicherheit und Integrität des Web3-Ökosystems unverzichtbar. Durch ihre sorgfältigen Audits, Penetrationstests und Bug-Bounty-Programme helfen sie, Schwachstellen zu identifizieren und zu beheben und so die Sicherheit und das Vertrauen von Nutzern und Stakeholdern zu gewährleisten. Trotz der Herausforderungen, denen sie sich stellen müssen, machen sie ihr unermüdliches Streben nach Wissen und ihr Engagement für ethisches Hacking zu den Hütern des dezentralen Webs.

In der stetig wachsenden digitalen Welt wird sich die Rolle von ethischen Hackern weiterentwickelt, angetrieben durch technologische Fortschritte und das Engagement für kollektive Sicherheit. Mit dem Wachstum und der Reife von Web3 werden die Beiträge dieser ethischen Hacker wichtiger denn je sein und den Weg für eine sichere und erfolgreiche dezentrale Zukunft ebnen.

Ihre Arbeit schützt nicht nur einzelne Nutzer, sondern stärkt auch das gesamte Web3-Ökosystem und gewährleistet dessen Weiterentwicklung und Wachstum in einem sicheren Umfeld. Das Engagement und die Expertise von White-Hat-Hackern sind für diese wichtige Aufgabe unerlässlich, und ihre Beiträge werden die Zukunft dezentraler Technologien zweifellos prägen.

Jenseits des Hypes Blockchain als Motor Ihrer nächsten Unternehmensrevolution

Reichtümer im Bereich Content-Asset-Token erwarten Sie – das Potenzial von digitalem Gold erschließe